Introduction à Git : Versionner Votre Code Comme un Pro

Git est l’outil incontournable du développeur. Apprenez ses bases pour gérer vos projets comme un…

Sécuriser Active Directory : 10 bonnes pratiques à appliquer immédiatement

Active Directory est une cible critique. Appliquez ces 10 bonnes pratiques pour sécuriser vos comptes,…

Les meilleures pratiques pour sécuriser un serveur Windows

Apprenez à sécuriser efficacement votre serveur Windows en suivant des bonnes pratiques essentielles : configurations…

Créer un tableau de bord interactif pour vos données avec Power BI

Créez des tableaux de bord interactifs et puissants avec Power BI pour analyser vos données…

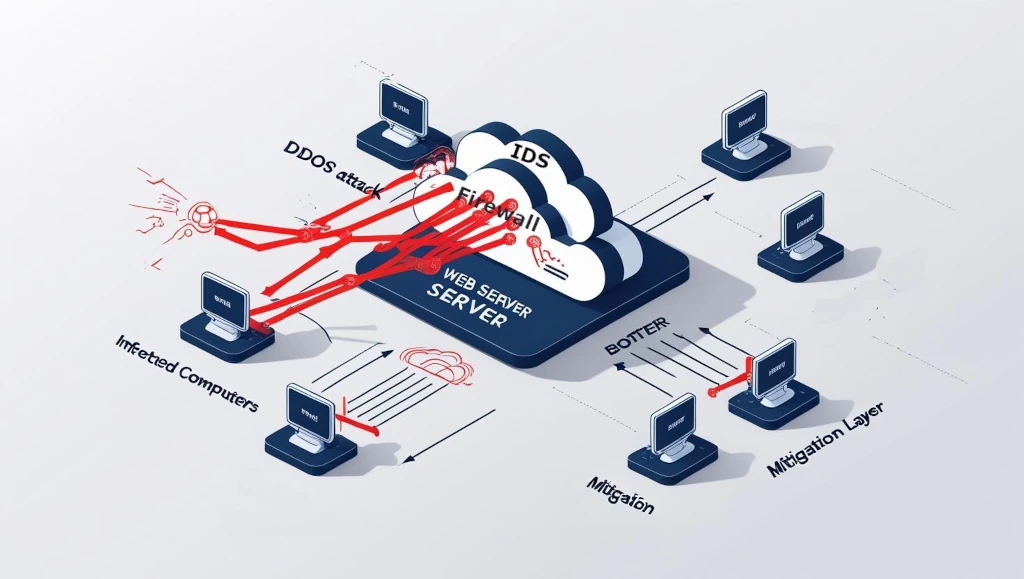

Comprendre et Protéger Contre les Attaques DDoS

Les attaques DDoS peuvent paralyser votre réseau. Découvrez comment reconnaître ces attaques et implémenter des…

Analyse comportementale des utilisateurs (UBA) : Renforcer la sécurité avec l’IA

L'analyse comportementale des utilisateurs (UBA) est une méthode efficace pour détecter les menaces internes. Découvrez…