Créer un cahier des charges efficace pour une application Windev

Un bon cahier des charges est essentiel pour cadrer le développement d’une application Windev. Il…

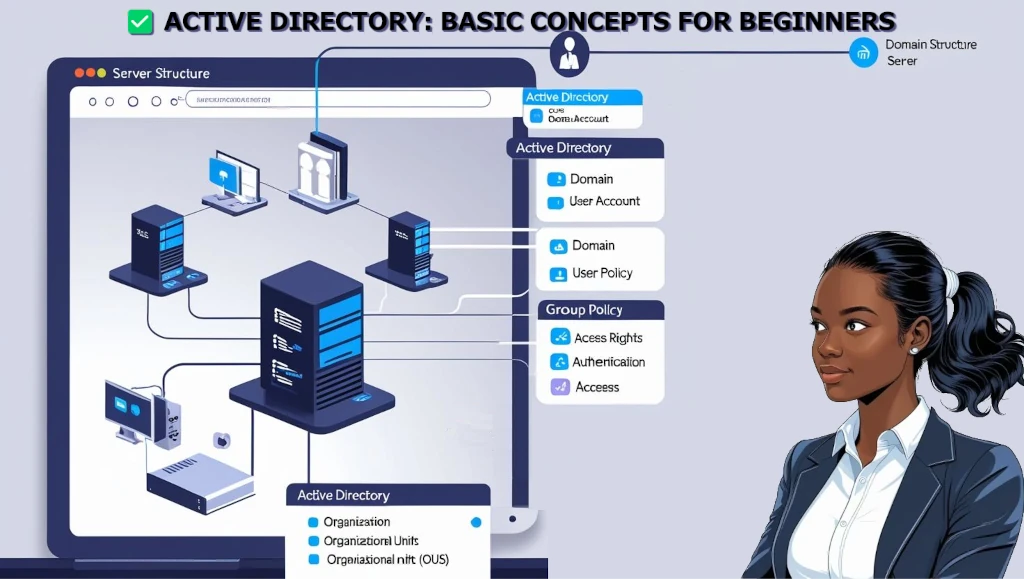

Active Directory : Concepts de base pour débutants

Active Directory est un service d’annuaire de Microsoft qui permet la gestion centralisée des utilisateurs,…

Introduction à Git : Comprendre le Versionnement de Code

Git est un système de contrôle de version qui permet de suivre l’évolution d’un projet…

IA Générative : Comprendre GPT, DALL-E, et les Modèles Modernes

L’IA générative permet de créer des textes, images ou sons à partir d’instructions humaines. GPT…

Comment créer un mot de passe sûr et facile à retenir ?

Un bon mot de passe est long, unique, difficile à deviner mais facile à retenir.…

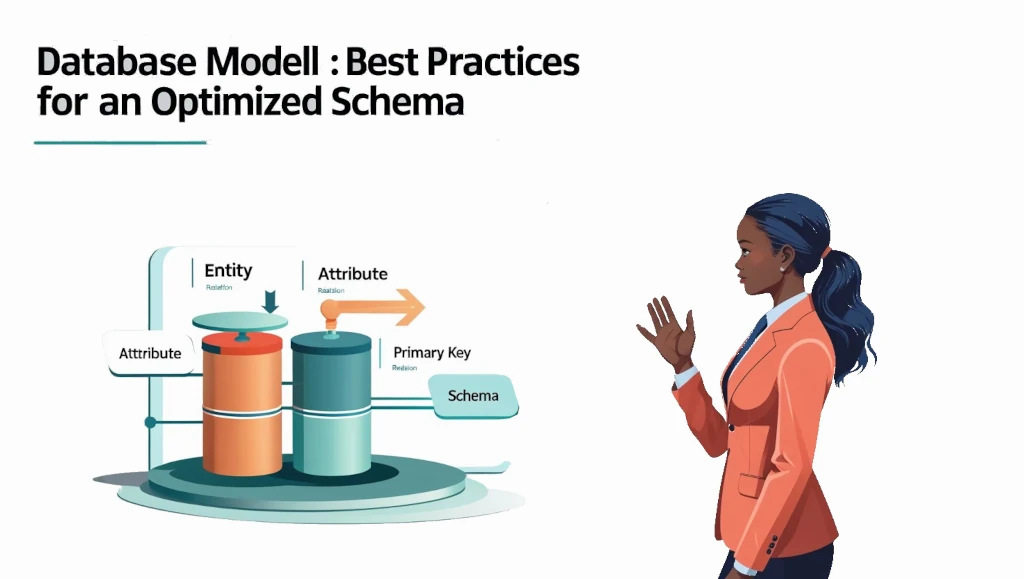

Modélisation de base de données : bonnes pratiques pour un schéma optimisé

Une bonne modélisation de base de données garantit des performances optimales et une structure cohérente.…

Installer et Configurer un Serveur FTP Sécurisé sous Linux

Le protocole FTP est utile pour le transfert de fichiers, mais il doit être sécurisé.…

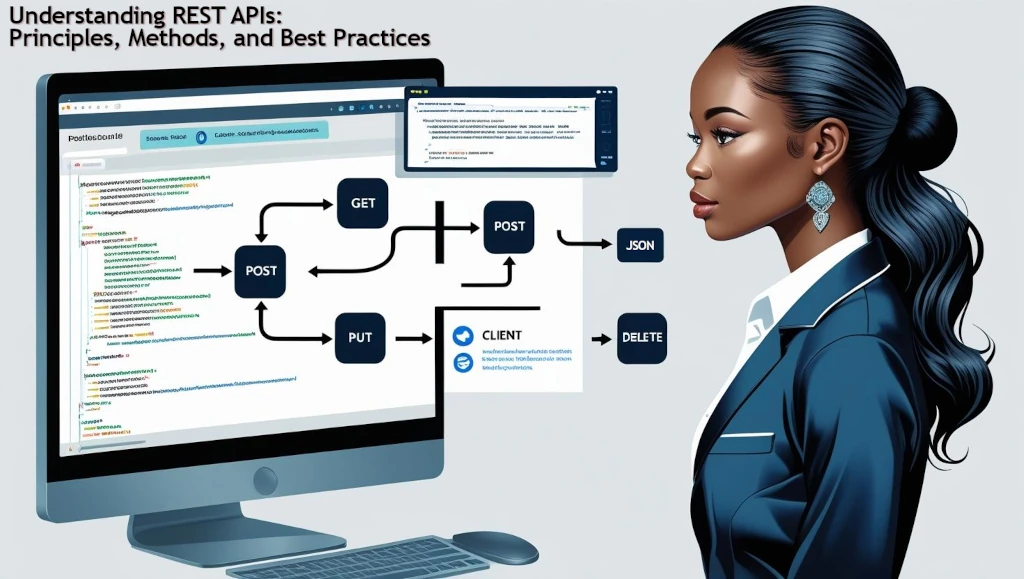

Comprendre les API REST : Principes, Méthodes et Bonnes Pratiques

Les API REST permettent aux applications de communiquer via HTTP. Découvrez leurs principes, les méthodes…

Chiffrement vs Hashing : Comprendre la différence

Le chiffrement et le hashing sont deux techniques fondamentales en cybersécurité. Voici comment les différencier.

Audit de sécurité informatique : étapes clés pour une analyse efficace

Un audit de sécurité est indispensable pour évaluer les vulnérabilités d’un système. Découvrez les étapes…

Intelligence artificielle : les 5 algorithmes à connaître absolument

Les algorithmes comme la régression linéaire, les SVM ou les réseaux de neurones sont les…

Protéger votre boîte mail contre le phishing : techniques et outils

Le phishing est la première cause de cyberattaque. Voici comment sécuriser votre messagerie avec des…