Active Directory : Concepts de base pour débutants

Sommaire

ToggleQu’est-ce qu’Active Directory ?

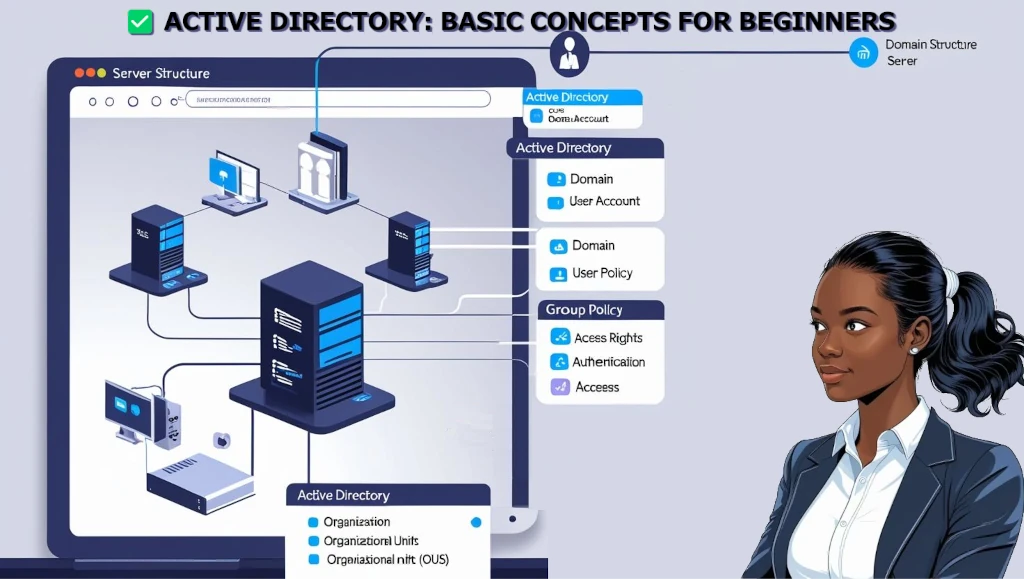

Active Directory (AD) est un service d’annuaire développé par Microsoft, essentiel pour la gestion des ressources réseau au sein des entreprises. Son rôle principal consiste à fournir un moyen centralisé de stocker et d’organiser les informations sur les utilisateurs, les ordinateurs, les groupes et d’autres ressources présentes dans un environnement informatique. En tant que tel, Active Directory contribue de manière significative à l’optimisation des opérations de gestion et à la sécurité des réseaux d’entreprise.

À la base, Active Directory fonctionne comme un annuaire qui répertorie toutes les entités d’un domaine. Ces entités peuvent inclure des comptes d’utilisateurs, des adresses de réseau, et divers dispositifs connectés. Grâce à cette structure organisée, les administrateurs peuvent facilement accéder aux informations nécessaires pour gérer les utilisateurs et les ressources. Cela permet une gestion rationalisée des identités et des accès, ce qui est d’une importance capitale dans le contexte actuel de préoccupation pour la cybersécurité.

En outre, Active Directory facilite la gestion des droits d’accès au sein d’un réseau. Les administrateurs peuvent définir des politiques de sécurité basées sur des groupes d’utilisateurs, ce qui permet de contrôler qui a accès à quelles ressources. Par exemple, un utilisateur peut être autorisé à accéder à certaines applications ou fichiers, tandis qu’un autre utilisateur peut n’avoir accès qu’à un sous-ensemble de ces ressources. Cela renforce la sécurité de l’ensemble du réseau et garantit que les données sensibles demeurent protégées contre les accès non autorisés.

En somme, Active Directory est un outil fondamental dans la gestion efficace des ressources réseau d’une entreprise, jouant un rôle clé dans l’organisation, la sécurité et l’administration des utilisateurs et des ressources.

Les composants d’Active Directory

Active Directory (AD) est un service essentiel au sein des environnements informatiques, principalement dans les entreprises, et se compose de plusieurs éléments cruciaux qui assurent le bon fonctionnement de l’infrastructure réseau. Parmi ces composants, on retrouve les contrôleurs de domaine, les forêts, les domaines et les unités organisationnelles (OU), chacun ayant un rôle spécifique dans la gestion des données et des ressources.

Les contrôleurs de domaine sont des serveurs qui hébergent les données de sécurité et d’identité pour les utilisateurs et les ordinateurs d’un domaine particulier. Ils jouent un rôle central dans l’authentification des utilisateurs et la gestion des politiques de groupe, garantissant ainsi la sécurité et le contrôle d’accès aux ressources du réseau.

Les forêts représentent l’ensemble des domaines d’Active Directory qui partagent un schéma commun et une configuration. Chaque forêt peut contenir plusieurs domaines, chacun pouvant avoir ses propres règles et structures. Cette hiérarchie permet d’organiser les données de manière efficace et favorise la gestion décentralisée tout en maintenant une connectivité entre les différents domaines.

Les domaines, quant à eux, sont des unités logiques au sein d’une forêt. Ils regroupent les utilisateurs, les groupes, les ordinateurs et d’autres ressources, facilitant la gestion des identités et des permissions dans un environnement spécifique. Chaque domaine possède sa propre base de données d’Active Directory, garantissant ainsi l’isolement des informations tout en permettant des interactions à travers la forêt.

Enfin, les unités organisationnelles (OU) sont des subdivisions à l’intérieur d’un domaine. Elles permettent aux administrateurs de structurer les objets d’Active Directory de manière hiérarchique, facilitant ainsi la gestion et l’application des politiques de groupe. Les OU peuvent représenter des départements, des équipes ou d’autres classifications logiques selon les besoins de l’organisation.

Chacun de ces composants d’Active Directory interagit pour assurer un environnement de travail efficace et sécurisé, facilitant ainsi la gestion des ressources au sein d’une organisation. Leur importance accrue réside dans leur capacité à organiser et à protéger les données d’une manière qui soutient les objectifs opérationnels de l’entreprise.

Fonctionnalités clés d’Active Directory

Active Directory (AD) est un service d’annuaire développé par Microsoft qui joue un rôle crucial dans la gestion des identités et des accès au sein des environnements d’entreprise. Parmi ses nombreuses fonctionnalités, l’une des plus importantes est l’authentification des utilisateurs. Cette capacité permet de vérifier l’identité d’un utilisateur avant qu’il accède aux ressources réseau. L’authentification est essentielle pour assurer la sécurité des données et prévenir les accès non autorisés. Active Directory utilise différents protocoles d’authentification, notamment Kerberos, qui renforce la sécurité des connexions.

La gestion des identités et des accès (IAM) est une autre fonctionnalité clé d’Active Directory. Ce système permet une gestion centralisée des utilisateurs, des groupes et des permissions. Grâce à IAM, les administrateurs peuvent facilement créer, modifier ou supprimer des comptes d’utilisateur et attribuer des droits d’accès spécifiques aux ressources en fonction des rôles des utilisateurs. Cela non seulement simplifie l’administration, mais aide également à respecter les politiques de sécurité organisationnelles.

De plus, Active Directory offre un système de gestion des groupes qui permet d’organiser les utilisateurs en fonction de divers critères, tels que les départements ou les projets. Cette fonctionnalité facilite la gestion des permissions et des stratégies de sécurité. Par exemple, en attribuant des droits à un groupe plutôt qu’à chaque utilisateur individuel, les administrateurs peuvent rapidement modifier les accès en cas de changements organisationnels.

Les stratégies de groupe (Group Policies) constituent également un volet essentiel d’Active Directory. Elles permettent de définir des paramètres de sécurité et de configuration pour les utilisateurs et les ordinateurs au sein d’un domaine. En utilisant les stratégies de groupe, les organisations peuvent appliquer des règles uniformes, ce qui rend l’environnement informatique plus cohérent et sécurisé. Ces fonctionnalités font d’Active Directory un outil indispensable pour les entreprises souhaitant gérer leur infrastructure IT de manière fiable et efficace.

Gestion des utilisateurs et des groupes

La gestion des utilisateurs et des groupes dans Active Directory est essentielle pour maintenir une infrastructure informatique bien organisée et sécurisée. Active Directory permet aux administrateurs de créer, modifier et supprimer des comptes utilisateur, tout en gérant les groupes et leurs permissions de manière centralisée.

Pour commencer, la création d’un compte utilisateur se fait généralement via la console Active Directory Users and Computers. Un nouvel utilisateur peut être ajouté en remplissant des informations essentielles telles que le nom, le prénom, les identifiants de connexion et l’adresse e-mail. Il est crucial de définir des mots de passe robustes pour garantir la sécurité des comptes. De plus, les informations de compte doivent être régulièrement mises à jour afin de refléter les changements dans les rôles des employés.

Une fois les comptes utilisateur créés, la gestion des groupes devient primordiale. Les groupes permettent de simplifier l’administration des droits d’accès en regroupant plusieurs utilisateurs sous une même entité. Par exemple, un groupe peut être constitué de tous les membres d’un département, ce qui facilite l’attribution de permissions identiques à tous les utilisateurs du groupe. Les administrateurs peuvent ainsi gérer les autorisations de manière plus efficace, réduisant le risque d’erreurs.

Il est également nécessaire de supprimer les comptes inactifs ou inutilisés. Cela non seulement améliore la sécurité, mais réduit également la complexité de la gestion des utilisateurs dans l’Active Directory. Les meilleures pratiques recommandent que les comptes inactifs soient désactivés temporairement avant d’être complètement supprimés, afin de vérifier leur nécessité potentielle à l’avenir.

En résumé, la gestion efficace des utilisateurs et des groupes dans Active Directory repose sur la compréhension des outils disponibles et des pratiques adéquates. Cela assure une gestion sécurisée et optimisée des accès au sein d’une organisation.

Instanciation des organisations dans Active Directory

Active Directory (AD) sert de fondation pour la gestion des identités et des ressources au sein d’une organisation. En utilisant un modèle structuré, AD facilite la représentation des éléments organisationnels sous forme de domaines, d’unités organisationnelles (UO) et de groupes. Cela permet non seulement une meilleure organisation, mais aussi une gestion simplifiée des politiques de sécurité et des permissions d’accès.

Le domaine constitue l’élément de base d’Active Directory. Il représente un ensemble d’objets, tels que des utilisateurs, des ordinateurs et des groupes, tout en partageant une base de données commune. En plus d’être un conteneur pour les objets, le domaine agit comme un point de gestion, où les politiques de sécurité sont appliquées uniformément. Par conséquent, un domaine peut correspondre à une seule organisation ou à différents départements au sein d’une grande entreprise, facilitant ainsi une hiérarchie claire.

Les unités organisationnelles jouent un rôle essentiel en permettant une segmentation plus granulaire au sein d’un domaine. Elles servent de conteneurs qui peuvent regrouper des objets similaires, par exemple, en fonction des départements comme les ressources humaines ou l’informatique. Cette approche hiérarchique favorise une gestion administrative efficace, car les administrateurs peuvent appliqué des politiques spécifiques à chaque UO, garantissant ainsi un contrôle précis des accès et des autorisations.

Enfin, les groupes sont des collections d’utilisateurs et d’ordinateurs qui facilitent la gestion des droits et des permissions. En utilisant des groupes, les administrateurs peuvent facilement appliquer des fichiers de sécurité ou des politiques, sans avoir à gérer chaque utilisateur individuellement. Cela réduit les erreurs et permet une application cohérente des règles de sécurité au sein de l’organisation.

Les stratégies de groupe dans Active Directory

Les stratégies de groupe (Group Policies) jouent un rôle fondamental dans la gestion d’un environnement Active Directory. Elles permettent aux administrateurs de centraliser et d’automatiser l’application de configurations au niveau des utilisateurs et des ordinateurs au sein d’un domaine. Grâce aux stratégies de groupe, il est possible de définir des paramètres tels que les options de sécurité, les scripts de connexion, ou encore les installations de logiciels, ce qui contribue à rationaliser la gestion des ressources informatiques et à garantir une cohérence dans l’application des règles.

Les stratégies de groupe fonctionnent en établissant des objets de stratégie de groupe (GPO), qui sont des ensembles de paramètres et de configurations applicables aux objets du domaine. Les GPO peuvent être liés à des sites, à des domaines ou à des unités organisationnelles (OU), permettant ainsi une application flexible et hiérarchique des paramètres. Par exemple, un administrateur pourrait appliquer des paramètres de sécurité stricts à une unité organisationnelle contenant des utilisateurs sensibles tout en permettant des réglages moins stricts dans d’autres unités.

Un des scénarios d’utilisation typiques des stratégies de groupe est la configuration des paramètres de sécurité. Les administrateurs peuvent, par exemple, imposer des exigences de mot de passe, des restrictions d’accès aux ressources ou même des options de verrouillage d’écran. En outre, il est également courant d’utiliser des stratégies de groupe pour déployer automatiquement des logiciels sur des machines dans un réseau, assurant ainsi que tous les utilisateurs disposent des outils nécessaires pour effectuer leurs tâches.

Enfin, la gestion des stratégies de groupe est facilitée par l’utilisation d’outils tels que le Gestionnaire de stratégie de groupe, qui fournit une interface graphique pour créer, modifier et appliquer des GPO, simplifiant ainsi l’administration des environnements complexes d’Active Directory.

Sécurité et permissions dans Active Directory

La sécurité et la gestion des permissions au sein d’Active Directory (AD) sont des éléments essentiels pour maintenir l’intégrité et la confidentialité des données d’une organisation. Une des premières considérations en matière de sécurité est le principe du moindre privilège, qui stipule que chaque utilisateur et chaque groupe ne devraient disposer que des droits et permissions strictement nécessaires pour accomplir leurs tâches. Cela limite les risques d’abus potentiels et accroît la sécurité globale du système.

Les permissions dans Active Directory peuvent être gérées à plusieurs niveaux, notamment au niveau des objets comme les utilisateurs, les groupes et les unités organisationnelles (OU). Chaque objet dans AD dispose d’une sécurité qui définit qui peut accéder à l’objet et quel type d’actions peuvent être effectuées. Par exemple, un administrateur peut configurer des permissions pour qu’un groupe d’utilisateurs ait un accès de lecture à certaines ressources tout en restreignant les permissions d’écriture. Cette granularité dans la gestion des permissions est cruciale pour maintenir un environnement sécurisé.

La sécurité des comptes est également un aspect fondamental. Il est impératif de mettre en place des politiques de mot de passe solides et des mesures de vérification d’identité, comme l’authentification multi-facteur, pour protéger contre les accès non autorisés. Les comptes inactifs ou inutilisés doivent régulièrement être désactivés ou supprimés, car ils représentent des vecteurs potentiels pour la compromission. De plus, il est conseillé de surveiller les journaux d’événements de sécurité pour identifier toute activité suspecte, comme des tentatives de connexion échouées de manière répétée.

Finalement, la mise en œuvre d’une stratégie de sécurité robuste et proactive dans Active Directory non seulement protège les ressources de l’entreprise, mais garantit également une gestion efficace des utilisateurs et des données. Des exemples pratiques et une bonne compréhension des outils disponibles для assurer la sécurité d’AD peuvent considérablement renforcer une organisation contre les menaces potentielles.

Connexion et authentification dans Active Directory

Dans le contexte d’Active Directory (AD), la connexion et l’authentification sont des processus cruciaux pour garantir l’accès sécurisé aux ressources et services d’un réseau. Deux méthodes d’authentification prédominantes utilisées dans Active Directory sont Kerberos et NTLM (NT LAN Manager). Chaque méthode joue un rôle essentiel dans la gestion des identités et des contrôles d’accès.

Kerberos est le protocole standard pour l’authentification dans les environnements Active Directory modernes. Il repose sur un système de tickets, permettant aux utilisateurs de se connecter à différents services sans avoir à ressaisir leur mot de passe. Ce mécanisme renforce la sécurité en limitant les échanges de mots de passe dans le réseau et en réduisant la vulnérabilité face aux attaques par interception. Kerberos utilise également un domaine temporel, ce qui signifie que les tickets d’authentification émis ont une durée de vie limitée. Cela garantit que l’accès non autorisé peut être rapidement contrecarré, en limitant le temps d’exploitation d’un ticket potentiellement compromis.

NTLM, en revanche, est un protocole plus ancien qui n’est plus recommandé pour les nouvelles configurations. Bien qu’encore pris en charge par Active Directory pour des raisons de compatibilité, NTLM utilise un processus d’authentification basé sur le défi qui n’est pas aussi sécurisé que Kerberos. Ce protocole expose également les mots de passe à des risques accrus, car il peut être vulnérable aux attaques par rejeu et aux tentatives d’énumération.

L’authentification unique (SSO) est un autre aspect important de la gestion des connexions dans Active Directory. Elle permet aux utilisateurs de se connecter une seule fois et d’accéder à plusieurs applications sans avoir à fournir leurs informations d’identification à chaque fois. Cela améliore l’expérience utilisateur tout en renforçant la sécurité globale du système, rendant ainsi l’environnement AD plus efficace et moins sujet aux erreurs humaines.

Meilleures pratiques pour la gestion d’Active Directory

La gestion d’Active Directory (AD) nécessite une attention particulière et l’application de meilleures pratiques afin d’assurer son efficacité et sa sécurité. La première étape cruciale consiste à établir un système de sauvegarde régulier. Cela implique de sauvegarder non seulement la base de données AD, mais aussi les systèmes de fichiers associés et les contrôleurs de domaine. Les sauvegardes doivent être stockées hors site pour garantir l’intégrité des données en cas de sinistre.

Ensuite, la surveillance continue des environnements Active Directory est essentielle. Des outils de monitoring doivent être mis en place pour surveiller les performances et détecter les anomalies. Cette surveillance permet d’identifier rapidement les problèmes de sécurité, tels que les tentatives d’accès non autorisées ou les modifications suspectes. De plus, il est recommandé de configurer des alertes automatiques qui informent les administrateurs en cas d’événements critiques.

Les mises à jour régulières du système constituent également une pratique fondamentale. Les mises à jour de sécurité doivent être appliquées dès qu’elles sont disponibles pour protéger AD contre les vulnérabilités connues. Proscrire l’utilisation de versions obsolètes est également indispensable, car celles-ci peuvent poser des risques accrus. Un calendrier de maintenance doit être établi pour garantir que les mises à jour sont intégrées de manière systématique tout en minimisant les interruptions de service.

Enfin, la gestion des ressources dans Active Directory doit être effectuée avec rigueur. Cela inclut la révision régulière des permissions d’accès des utilisateurs et groupes, afin de s’assurer que seuls les utilisateurs autorisés ont accès aux ressources critiques. L’adoption de pratiques de nettoyage des comptes inactifs contribue également à la réduction des risques. En appliquant ces meilleures pratiques, les organisations peuvent assurer une gestion sécurisée et efficace de leurs services Active Directory.