Attaques Supply Chain : comprendre et prévenir les risques cyber

Les attaques Supply Chain exploitent les fournisseurs. Découvrez comment protéger votre entreprise efficacement.

IoC et Threat Intelligence : une cyberdéfense proactive

Comprendre et exploiter les indicateurs de compromission pour renforcer la cyberdéfense des entreprises.

L’IA et la zététique : cultiver le doute nécessaire à l’ère des algorithmes

Découvrez pourquoi la zététique — l’art du doute — est indispensable pour exploiter l’IA de…

Éthique de l’IA : bonnes pratiques pour les entreprises

Les bonnes pratiques éthiques pour déployer l’IA en entreprise.

IA et détection des cyberattaques : approche proactive

L’IA au service d’une détection proactive des cyberattaques en entreprise.

Email et SMS spoofing : comment protéger votre entreprise

Comment reconnaître et bloquer les tentatives d’usurpation d’identité par email et SMS.

Vishing et fraude téléphonique : protéger votre entreprise

Guide pratique pour reconnaître les tentatives de vishing et protéger vos employés.

Anticiper l’IA de demain : guide pour les entreprises

Gouvernance et cybersécurité : les clés pour une IA maîtrisée en entreprise.

ANI, AGI, ASI : comprendre les trois niveaux d’intelligence artificielle

Décryptage expert des trois niveaux d’intelligence artificielle et de leurs implications.

Cybersécurité et IA : comprendre les attaques par empoisonnement de données

Découvrez ce qu’est une attaque par empoisonnement de données, ses impacts en cybersécurité et comment…

Transhumanisme et intelligence artificielle : mythe, réalité et enjeux

Démêlez les mythes et réalités du transhumanisme et de l’IA avec une analyse professionnelle et…

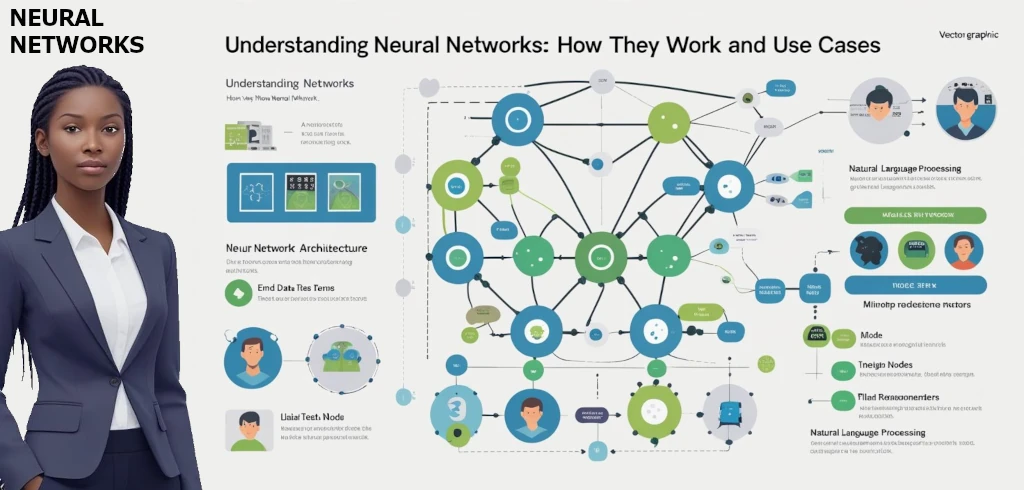

Comprendre les réseaux neuronaux : fonctionnement et cas d’usage

Les réseaux neuronaux sont des modèles informatiques inspirés du cerveau humain. Ils permettent à une…