Créer un script d’automatisation avec Python : exemple pas à pas

Automatiser une tâche avec Python permet de gagner du temps et d’éviter les erreurs humaines.…

Introduction à la Virtualisation avec VirtualBox

VirtualBox est un outil gratuit de virtualisation qui permet d’installer plusieurs systèmes d’exploitation sur un…

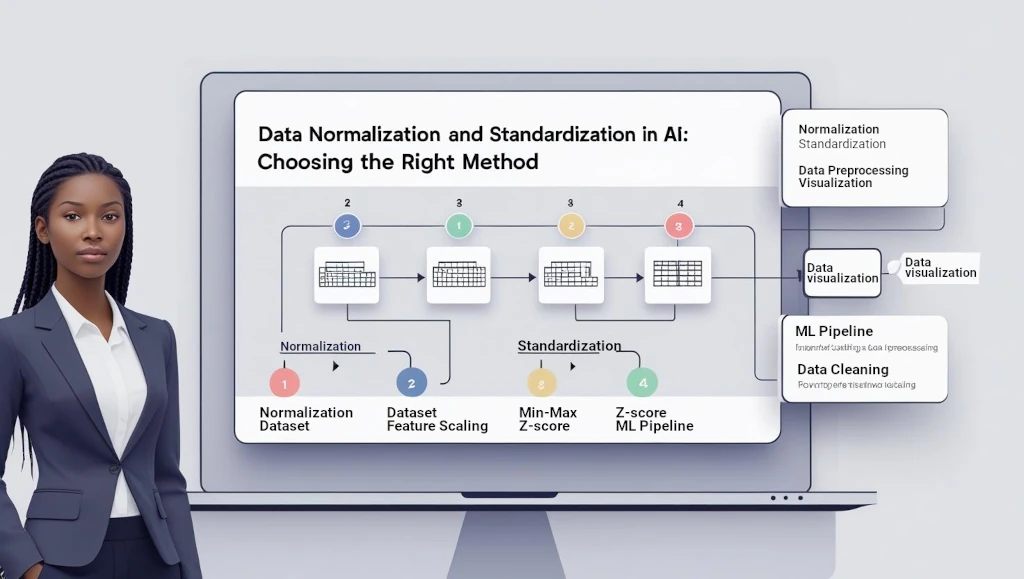

La Normalisation et la Standardisation des Données en IA : Choisir la Bonne Méthode

Normaliser ou standardiser ses données est essentiel pour un apprentissage automatique efficace. Apprenez les différences…

Modéliser une Base de Données : Méthodes et Bonnes Pratiques

La modélisation de base de données permet une structure claire et efficace. Apprenez à utiliser…

Mesurer les performances de son site avec Google Analytics 4

Google Analytics 4 permet de suivre le comportement des utilisateurs sur votre site. Apprenez à…

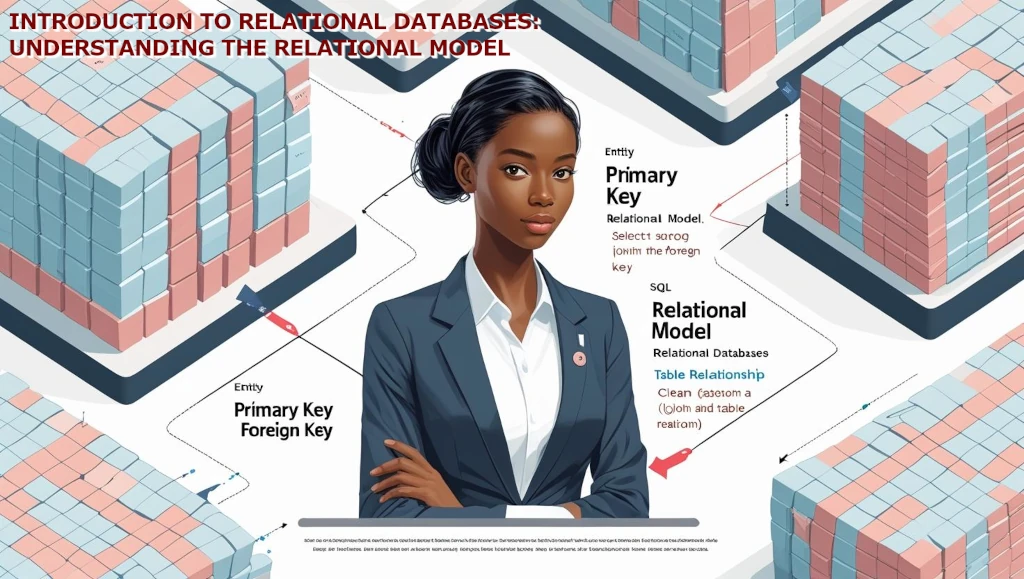

Introduction aux bases de données relationnelles : comprendre le modèle relationnel

Le modèle relationnel structure les données en tables et relations pour une organisation efficace. Découvrez…

Protéger les données personnelles : Obligations et bonnes pratiques RGPD

La protection des données est un enjeu légal et éthique. Découvrez vos obligations RGPD et…

Installer un serveur SQL Server sur Windows : Guide pas à pas

SQL Server est un système de gestion de base de données puissant sous Windows. Suivez…

Sauvegarde et Restauration de Bases de Données SQL Server : Meilleures Pratiques

Sauvegarder régulièrement sa base de données SQL Server est vital. Voici les meilleures pratiques pour…

Powershell pour les Débutants : 10 Commandes Essentielles

PowerShell est un outil puissant d’automatisation sur Windows. Découvrez 10 commandes de base pour administrer…

Bash vs PowerShell : Quelles différences ?

Bash ou PowerShell ? Ces deux langages de script sont incontournables pour l’automatisation, mais leur…

GPT, LLM et NLP : Comment Fonctionnent les Modèles de Langage ?

Les modèles de langage comme GPT transforment notre rapport à l’IA. Découvrez leur fonctionnement, de…