Créer un bot de surveillance réseau avec Python et Scapy

Scapy permet de capturer, analyser et manipuler les paquets réseau avec Python. Ce tutoriel vous…

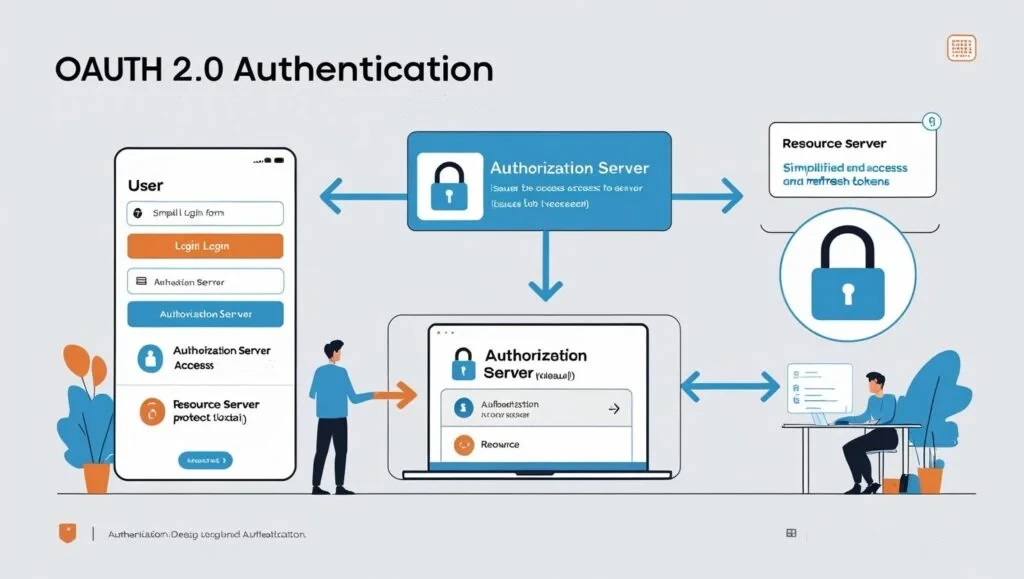

Comment fonctionne l’authentification OAuth 2.0 ?

OAuth 2.0 permet de sécuriser l’accès aux ressources API. Voici comment cela fonctionne, étape par…

Sécuriser les postes de travail sous Windows 11 : guide des meilleures pratiques

Découvrez les étapes essentielles pour sécuriser efficacement les postes de travail sous Windows 11, incluant…

Guide pour configurer un serveur FTP sécurisé pour l’échange de fichiers

Apprenez à configurer un serveur FTP sécurisé pour l’échange de fichiers. Assurez la confidentialité avec…

La protection des bases de données dans un environnement cloud

Les bases de données dans le cloud nécessitent des protections spécifiques. Découvrez comment sécuriser vos…

Optimiser la sécurité de votre Active Directory (AD)

L'Active Directory (AD) est un point névralgique de la gestion des identités en entreprise. Découvrez…

Mettre en place une solution de gestion des identités avec Active Directory

Active Directory est une solution clé pour la gestion des utilisateurs et des droits d’accès…

Protéger vos applications contre les attaques de type injection SQL

L'injection SQL est l'une des attaques les plus courantes contre les applications web. Découvrez comment…

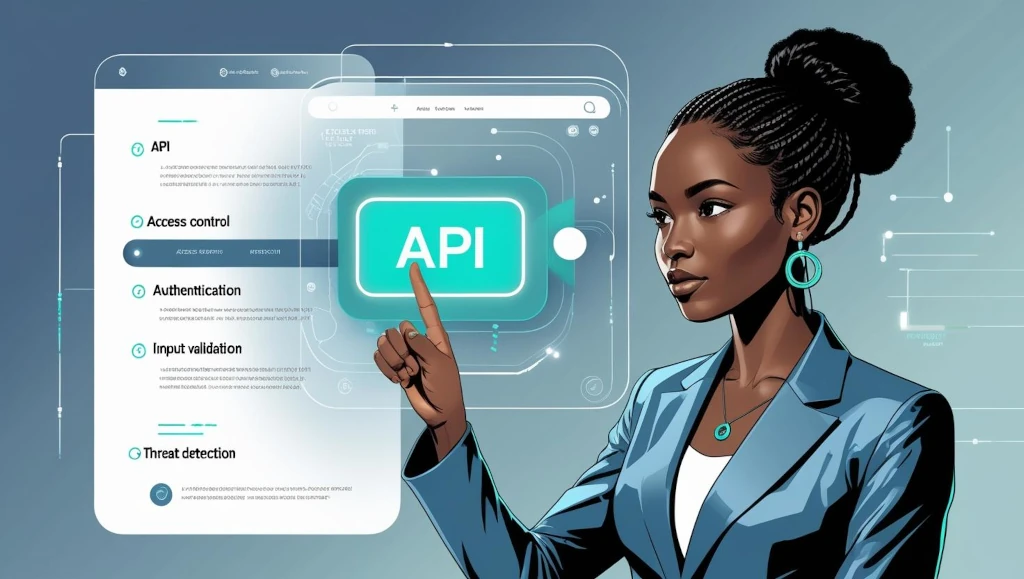

Comprendre les vulnérabilités des API et comment les sécuriser

Les API sont souvent la cible d'attaques. Découvrez les vulnérabilités courantes des API et les…

La sécurisation des infrastructures cloud : bonnes pratiques et outils

La sécurisation des infrastructures cloud est essentielle pour éviter les fuites de données. Découvrez les…

Comment la Blockchain Peut Améliorer la Cybersécurité

La Blockchain peut renforcer la cybersécurité grâce à sa nature décentralisée. Découvrez comment elle protège…

Comment détecter les intrusions sur votre réseau en temps réel

Détecter les intrusions réseau en temps réel est crucial pour la cybersécurité. Apprenez à utiliser…