Comment fonctionne l’authentification OAuth 2.0 ?

Sommaire

ToggleIntroduction à OAuth 2.0

OAuth 2.0 est un protocole d’autorisation ouvert qui permet à des applications tierces d’accéder aux ressources d’un utilisateur sans avoir à partager ses informations d’authentification, comme son mot de passe. Développé en 2012, ce protocole est devenu un standard de l’industrie pour sécuriser les accès aux API, offrant un moyen plus flexible et sécurisé que ses prédécesseurs, tel que OAuth 1.0a. L’un des principaux objectifs de OAuth 2.0 est de répondre à des problèmes de sécurité de plus en plus complexes, rencontrés à l’ère numérique. En effet, avec l’explosion des services en ligne, il est devenu impératif de protéger l’autorisation et l’accès aux données sensibles.

La conception de OAuth 2.0 repose sur un modèle d’authentification et d’autorisation qui permet aux utilisateurs d’accorder un accès granulé à des applications externes, tout en maintenant le contrôle sur leurs données. Cela se traduit par l’utilisation de jetons d’accès, ou tokens, qui sont délivrés après qu’un utilisateur ait autorisé une application à accéder à ses informations. Contrairement à d’autres méthodes, OAuth 2.0 n’exige pas que l’utilisateur transmette directement son mot de passe à l’application tierce, réduisant ainsi les risques de compromission des informations sensibles.

Ce protocole adopte des flux de travail diversifiés en fonction du type d’application, qu’il s’agisse d’applications web, mobiles ou de services sur serveur. Chaque méthode d’autorisation, telle que le flux d’autorisation et le flux du code d’autorisation, est conçue pour des scénarios spécifiques, garantissant ainsi que la sécurité et l’expérience utilisateur soient optimisées. En résumé, OAuth 2.0 se positionne comme une solution robuste pour les besoins contemporains en matière d’autorisation d’API, en offrant une approche sécurisée et évolutive face aux nouvelles menaces de sécurité.

Les principes de base d’OAuth 2.0

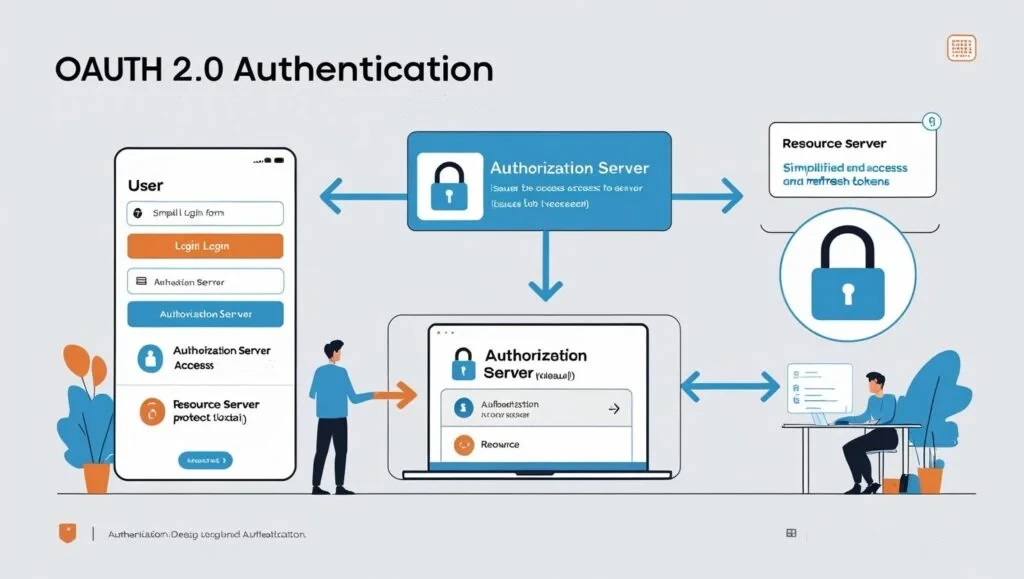

OAuth 2.0 est un protocole d’autorisation qui permet à des applications tierces d’accéder à des ressources protégées sur un serveur en utilisant des tokens d’accès. Ce standard est particulièrement utile dans le contexte des APIs, où l’échange sécurisé des données est primordial. Pour comprendre le fonctionnement d’OAuth 2.0, il est essentiel de connaître les différents rôles impliqués dans le processus.

Le premier rôle est celui du client, qui représente l’application ou le service souhaitant accéder à des ressources. Ce client doit préalablement s’enregistrer auprès du serveur d’autorisation pour obtenir des identifiants, souvent appelés client ID et client secret. Ces identifiants permettent au client de s’authentifier et de demander l’autorisation d’accéder aux données protégées.

Ensuite, nous avons le serveur d’autorisation, qui est responsable de la délivrance des tokens d’accès. Ce serveur authentifie le client et utilise le consentement de l’utilisateur pour déterminer si l’accès aux ressources est autorisé. Une fois l’autorisation accordée, le serveur génère un token, qui est une chaîne de caractères permettant d’accéder aux ressources protégées sans avoir à transmettre les informations d’identification de l’utilisateur.

Enfin, le serveur de ressources héberge effectivement les données que le client souhaite accéder. Ce serveur valide le token d’accès fourni par le client avant de permettre toute interaction avec les ressources. C’est cette vérification qui garantit que l’accès au contenu est sécurisé et que seules les applications autorisées peuvent obtenir des informations sensibles.

Les interactions entre ces rôles sont essentielles pour le bon fonctionnement d’OAuth 2.0, assurant ainsi une authentification robuste et une autorisation efficace des applications souhaitant accéder à des ressources via une API. La mise en œuvre de ces principes permet de protéger les données tout en facilitant leur accessibilité à des tiers de confiance.

Phases de l’authentification OAuth 2.0

L’authentification OAuth 2.0 se décompose en plusieurs étapes clés qui permettent un accès sécurisé aux ressources protégées via des API. La première phase est l’authentification de l’utilisateur. Dans cette étape, un utilisateur souhaite accéder à une application tierce qui nécessite une autorisation pour utiliser ses données stockées sur un service tiers, comme un réseau social ou une plateforme de stockage de fichiers. Pour cela, l’utilisateur est redirigé vers une page d’authentification où il fournit ses informations d’identification, telles qu’un nom d’utilisateur et un mot de passe. Cela garantit que seule une personne autorisée peut accéder à ses ressources.

Une fois l’utilisateur authentifié, le service d’authentification délivre un code d’autorisation à l’application tierce. Ce code est une indication que l’utilisateur a consenti à accorder à cette application des droits d’accès. L’application, ensuite, utilise ce code pour demander un jeton d’accès (token) auprès du serveur d’autorisation. Cette demande inclut également des informations d’identification de l’application, comme l’ID client et le secret client, afin de prouver son identité. Le serveur d’autorisation valide ces informations et, si tout est en ordre, émet un jeton d’accès.

Enfin, l’application utilise ce jeton d’accès pour interagir avec les API du service, en fournissant le token lors des requêtes pour accéder aux données protégées. Ce mécanisme permet à l’application d’effectuer des appels API en toute sécurité sans avoir besoin de gérer les informations d’identification de l’utilisateur. Le jeton d’accès est souvent limité dans le temps et peut avoir des permissions spécifiques, garantissant ainsi un contrôle granulaire sur ce qui est accessible. Chaque phase est cruciale pour assurer un processus d’autorisation fluide et sécurisé.

Types de flux OAuth 2.0

OAuth 2.0 est un cadre d’autorisation qui permet aux applications d’accéder aux ressources d’utilisateur via une API sans partager directement les identifiants de l’utilisateur. Dans ce cadre, différents types de flux sont disponibles, chacun étant adapté à des besoins spécifiques en matière de sécurisation et d’utilisation des tokens d’autorisation. Parmi les flux les plus courants, on trouve le flux d’autorisation, le flux de code d’autorisation et le flux des ressources propriétaires.

Le flux d’autorisation, ou ‘authorization code flow’, est le plus souvent utilisé lorsqu’une application doit agir au nom d’un utilisateur. Dans ce processus, l’utilisateur est redirigé vers le serveur d’autorisation pour fournir ses informations d’identification. Une fois l’authentification réussie, le serveur émet un code d’autorisation, que l’application peut échanger contre un token d’accès. Ce flux est particulièrement sûr car les identifiants de l’utilisateur ne sont jamais exposés à l’application cliente.

En revanche, le flux de code d’autorisation est très similaire, mais il est plus approprié pour les applications qui nécessitent un accès continu aux ressources. Dans ce cas, la première étape reste inchangée, mais l’application peut également obtenir un token de rafraîchissement, permettant ainsi de renouveler son accès sans nécessiter que l’utilisateur s’authentifie à chaque fois.

Il existe également le flux des ressources propriétaires, conçu pour les applications où l’utilisateur est un propriétaire direct des données. Ce flux permet à l’application d’accéder aux informations de l’utilisateur directement via des requêtes API sans le processus de redirection habituel. Cela simplifie l’intégration, mais peut être moins sécurisé dans certaines situations.

Chaque flux présente ses propres caractéristiques et avantages, le choix de l’un ou l’autre dépendra de la nature de l’application et des exigences de sécurité. En mettant en œuvre ces différents types de flux d’OAuth, les développeurs peuvent s’assurer que les interactions avec l’API sont sécurisées et adaptées aux besoins des utilisateurs.

Sécurisation avec OAuth 2.0

OAuth 2.0 est un protocole d’autorisation qui permet à des applications tierces d’accéder à des ressources sur un serveur sans partager des informations d’identification sensibles. L’un des aspects les plus importants de cette méthode d’autorisation réside dans l’utilisation de jetons, qui jouent un rôle central dans le processus d’authentification et d’autorisation. Lorsqu’un utilisateur accède à une application, il reçoit un jeton d’accès après avoir réussi le processus d’authentification. Ce jeton est ensuite utilisé pour effectuer des appels API au nom de l’utilisateur, garantissant que seules les personnes autorisées peuvent utiliser les fonctionnalités de l’application.

Un autre élément clé du protocole OAuth 2.0 est le renouvellement des jetons. Dans certaines configurations, un jeton d’accès a une durée de vie limitée pour minimiser les risques de compromission. Cela signifie qu’après un certain temps, l’application doit utiliser un jeton de rafraîchissement pour obtenir un nouveau jeton d’accès. Ce mécanisme ajoute une couche supplémentaire de sécurité, car même si un jeton est intercepté, sa validité est temporaire. Les jetons de rafraîchissement, étant moins souvent exposés, peuvent permettre de maintenir une session tout en sécurisant davantage l’accès aux données sensibles.

En ce qui concerne les stratégies d’authentification, OAuth 2.0 offre plusieurs flux, chacun adapté à différents scénarios d’utilisation, tels que les applications web, mobiles, ou les serveurs API. Chaque flux a ses propres mécanismes de sécurité intégrés qui permettent de gérer les menaces potentielles, comme la relecture d’une requête ou le détournement de session. Par conséquent, choisir le bon flux est essentiel pour garantir une sécurisation efficace des ressources, tout en respectant les normes de typicité de la sécurité des API. Ce modèle d’authentification flexible fait d’OAuth 2.0 un choix privilégié pour de nombreuses applications modernes, car il répond à divers besoins de sécurisation.

Avantages d’utiliser OAuth 2.0

L’authentification OAuth 2.0 est devenue une norme de référence pour sécuriser les API et gérer l’accès aux ressources. Son utilisation présente plusieurs avantages notables qui en font un choix privilégié pour les développeurs et les entreprises. L’un des principaux atouts d’OAuth 2.0 réside dans la normalisation de l’accès aux ressources. En permettant aux utilisateurs de donner des permissions spécifiques sans révéler leurs informations d’identification, ce protocole simplifie la gestion de l’autorisation. Cela garantit que les applications peuvent accéder à des ressources protégées tout en respectant la vie privée de l’utilisateur.

Un autre bénéfice majeur est la réduction des risques de sécurité. En éliminant la nécessité pour les utilisateurs de partager leurs identifiants avec des tiers, OAuth 2.0 minimise les possibilités de vol d’informations sensibles. De plus, il propose des jetons d’accès temporaires qui expirent après une période déterminée, ce qui limite davantage les risques. En cas de compromission d’un jeton, il est possible de révoquer uniquement le jeton affecté sans devoir changer les mots de passe, renforçant ainsi la sécurité globale du système.

Enfin, OAuth 2.0 améliore considérablement l’expérience utilisateur. En facilitant l’accès aux services grâce à une authentification unique (SSO), les utilisateurs peuvent profiter d’une navigation fluide entre différentes applications sans avoir à se reconnecter à chaque fois. Cela est particulièrement bénéfique dans des environnements où de nombreuses applications interagissent, car il simplifie le flux de travail tout en maintenant un niveau de sécurité élevé. Par exemple, les grandes plateformes comme Google et Facebook utilisent OAuth 2.0 pour offrir une expérience cohérente à leurs utilisateurs.

Implémentation d’OAuth 2.0

L’implémentation d’OAuth 2.0 dans une application nécessite plusieurs étapes clés pour garantir un processus d’autorisation et d’authentification sécurisé et efficace. La première étape consiste à configurer le serveur d’autorisation. Ce serveur est responsable de la gestion des autorisations des utilisateurs, de la délivrance des jetons d’accès et de la vérification des demandes de jetons. Lors de la configuration, il est essentiel de définir correctement les redirections et les scopes pour restreindre l’accès aux ressources de l’API de manière appropriée.

Une fois le serveur d’autorisation en place, la gestion des jetons d’accès devient primordiale. Les jetons sont des éléments cruciaux pour l’authentification et l’autorisation, car ils permettent de vérifier l’identité d’un utilisateur lors de l’accès à des ressources protégées. Il est recommandé d’utiliser un mécanisme de renouvellement des jetons pour éviter que les utilisateurs ne soient déconnectés après une courte durée. Les jetons peuvent aussi être signés et chiffrés pour renforcer leur sécurité.

En outre, il est essentiel de suivre les meilleures pratiques pour l’intégration d’OAuth 2.0. Par exemple, il convient de garantir que les communications entre le client et le serveur d’autorisation soient effectuées sur des connexions sécurisées, telles que HTTPS, pour protéger les données sensibles en transit. De plus, l’application doit surveiller et enregistrer les échecs d’authentification et les demandes suspectes pour détecter rapidement toute activité malveillante. L’adoption de ces pratiques permet d’assurer une intégration harmonieuse et sécurisée d’OAuth 2.0, tout en optimisant l’expérience utilisateur lors de l’accès aux APIs protégées.

Débogage et erreurs courantes

L’implémentation d’authentification avec OAuth 2.0 peut présenter plusieurs défis pour les développeurs. Comprendre ces défis et leurs solutions est essentiel pour garantir un système d’autorisation et d’authentification sans faille via des API. Les erreurs les plus fréquentes se concentrent souvent sur le flux de token, la configuration du client et la gestion des sessions.

Une erreur commune est le mauvais paramétrage de l’URI de redirection. Lors de la mise en place d’une authentification OAuth, l’URI de redirection doit correspondre exactement à la configuration enregistrée auprès du fournisseur de service. Si cette étape est négligée, le serveur d’autorisation renverra une erreur 400. Il est essentiel de vérifier minutieusement cette configuration pour garantir un échange de token réussi.

Les développeurs peuvent également faire face à des problèmes lors de l’échange de code d’autorisation en un token. Une des erreurs habituelles dans cette phase est l’utilisation de jetons (tokens) expirés ou invalides, ce qui entraîne des réponses d’erreur du serveur. Pour éviter cela, il est prudent d’implémenter une logique pour vérifier l’état du token avant l’utilisation.

Un autre défi réside dans la gestion des scopes d’accès. De nombreux développeurs omettent de spécifier correctement les permissions nécessaires lors de la demande d’autorisation, ce qui peut mener à des réponses de refus. La documentation du fournisseur d’API offre généralement des indications sur les scopes à inclure. Une lecture attentive et une intégration rigoureuse de ces éléments sont cruciales.

En outre, les erreurs liées aux renouvellements de token (refresh token) ne doivent pas être sous-estimées. Les tokens peuvent expirer, et sans une stratégie appropriée de rafraîchissement, l’utilisateur perdra l’accès, ce qui nuit à l’expérience. Il est donc primordial de maîtriser l’implémentation des stratégies de renouvellement pour maintenir un accès constant aux services.

Pour conclure, un développement réussi nécessite une attention particulière à ces défis. En adoptant une approche rigoureuse pour tester et valider chaque partie du processus d’authentification OAuth 2.0, les développeurs peuvent non seulement éviter des erreurs courantes mais aussi améliorer l’expérience des utilisateurs de leurs applications.

Conclusion

En conclusion, il est essentiel de reconnaître l’importance de l’authentification OAuth 2.0 dans le domaine de la sécurité des API. Cette méthode est largement adoptée pour assurer une gestion sécurisée des autorisations et authentifications entre les applications clientes et les serveurs. En permettant aux utilisateurs de consentir à l’accès à leurs données sans divulguer leurs informations d’identification, OAuth 2.0 améliore la sécurité tout en offrant une expérience utilisateur fluide.

Les mécanismes de tokens jouent un rôle fondamental dans ce processus, garantissant que chaque demande d’accès aux ressources protégées est accompagnée des autorisations appropriées. En exploitant ces tokens, les développeurs réduisent encore le risque d’accès non autorisé et de violations de données. La mise en œuvre d’OAuth 2.0 doit être considérée comme une étape cruciale dans le développement d’applications modernes, où la sécurité des données est primordiale.

Il est impératif pour les développeurs, les professionnels de la sécurité et les entreprises de se familiariser avec les concepts fondamentaux d’OAuth 2.0. Comprendre ses mécanismes et sa structure est indispensable pour éviter les failles de sécurité courantes. Pour ceux qui n’ont pas encore intégré OAuth dans leurs projets, il est fortement recommandé de le faire, non seulement pour respecter les normes de sécurité, mais aussi pour assurer la confiance des utilisateurs.

Ainsi, il est temps d’approfondir vos connaissances sur OAuth 2.0 et d’explorer les meilleures pratiques pour son intégration efficace. En agissant maintenant, vous pouvez améliorer la sécurité de vos API et offrir à vos utilisateurs une expérience plus sécurisée et fiable.