Qu’est-ce qu’un package manager ? Comparatif : npm, yarn et pnpm

Un gestionnaire de paquets simplifie la gestion des dépendances. Découvrez les différences entre NPM, Yarn…

CI/CD pour Débutants : Automatiser le Déploiement d’un Projet

La CI/CD automatise les tests et déploiements. Découvrez comment l’intégrer simplement dans votre workflow.

Créer un Tunnel VPN avec WireGuard : Tutoriel Complet

Apprenez à configurer un tunnel VPN sécurisé avec WireGuard, une solution moderne et performante pour…

Créer un Chatbot Intelligent avec ChatGPT et Node.js

Apprenez à intégrer l’intelligence de ChatGPT dans un chatbot interactif développé avec Node.js. Ce guide…

Mettre en place un reverse proxy sécurisé avec Nginx

Un reverse proxy avec NGINX permet de sécuriser et centraliser l’accès aux services web. Ce…

Sécuriser votre Infrastructure Réseau avec un Pare-feu Linux (iptables)

Sécurisez votre réseau sous Linux avec iptables. Ce guide vous montre comment configurer des règles…

Utiliser Ansible pour l’automatisation de vos serveurs Linux

Ansible permet d’automatiser la configuration de vos serveurs Linux en quelques lignes de code. Apprenez…

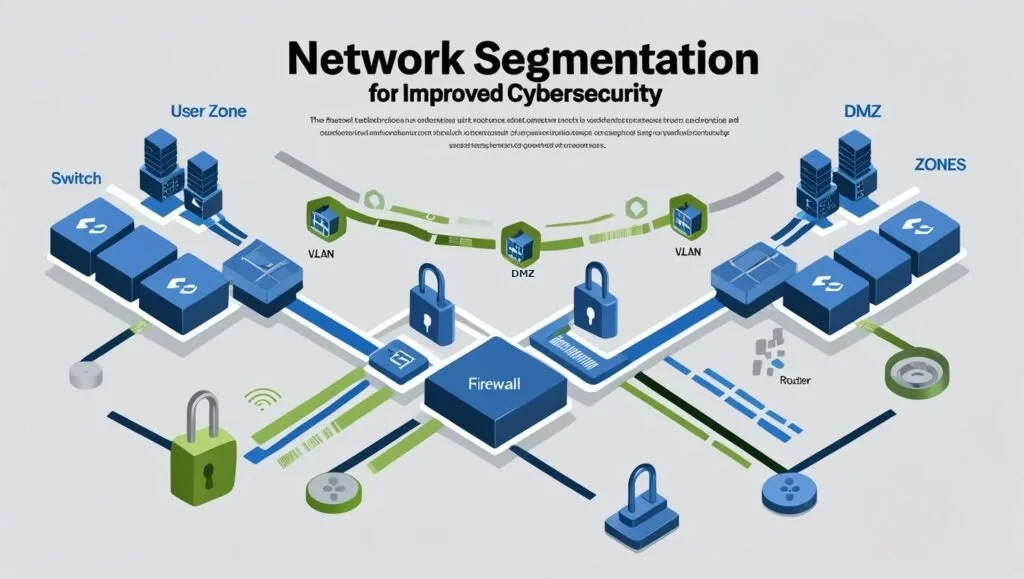

Sécuriser votre réseau avec une segmentation efficace

La segmentation du réseau permet de protéger vos systèmes en limitant les accès non autorisés.…

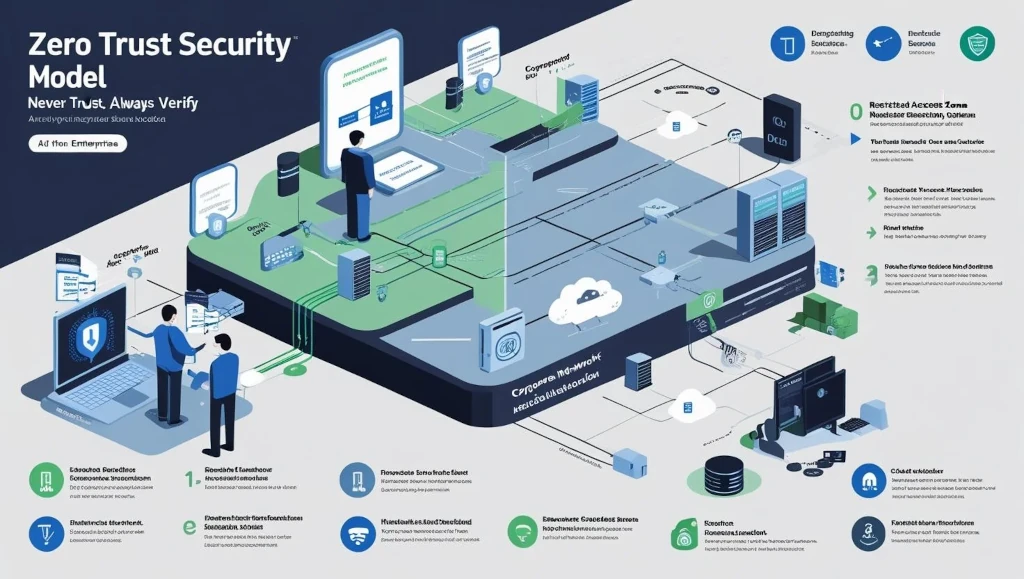

Comprendre le concept de ‘Zero Trust’ et comment l’appliquer à votre entreprise

Le modèle "Zero Trust" est une approche de sécurité qui suppose qu'aucun utilisateur ou appareil…

Comprendre les attaques de type ‘man in the middle’ et comment s’en protéger

Les attaques Man in the Middle permettent à un pirate d’intercepter les communications entre deux…

Comprendre le prompt engineering avec GPT-4 : Guide pratique

Le prompt engineering consiste à concevoir des instructions efficaces pour interagir avec des modèles d'IA…

Automatiser la sauvegarde de bases de données PostgreSQL avec des scripts Bash

Protégez vos bases de données PostgreSql avec des scripts Bash automatisés via cron. Ce tutoriel…