Comprendre le concept de ‘Zero Trust’ et comment l’appliquer à votre entreprise

Sommaire

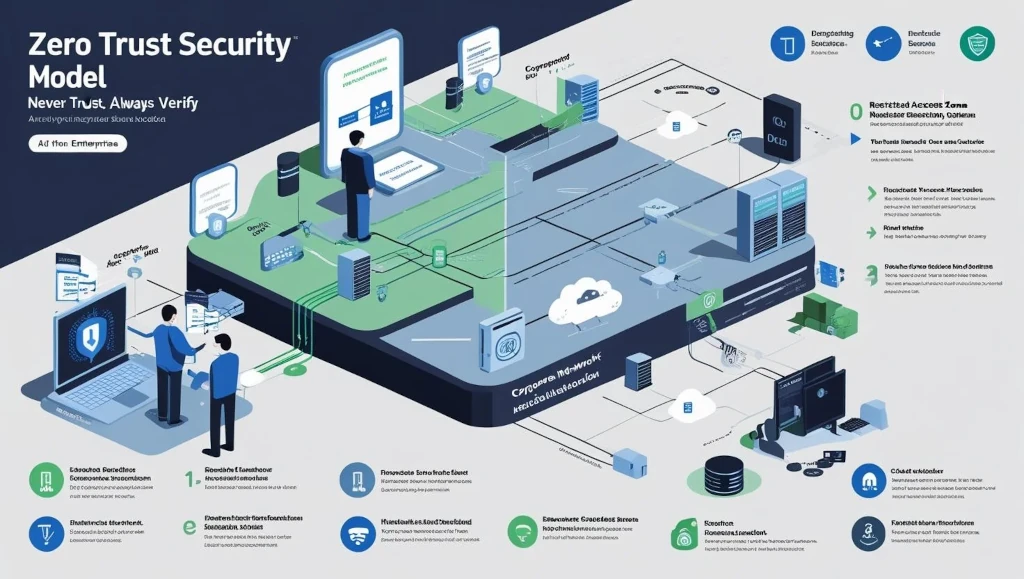

ToggleQu’est-ce que le modèle ‘Zero Trust’?

Le modèle ‘Zero Trust’ constitue une approche révolutionnaire en matière de cybersécurité, où aucune entité, qu’elle soit interne ou externe, n’est par défaut considérée comme fiable. Ce paradigme a émergé en réponse à l’évolution constante des menaces informatiques, rendant obsolètes les anciennes stratégies fondées sur la présomption de fiabilité des utilisateurs et des dispositifs connectés au réseau. Dans ce contexte, la stratégie de sécurité ‘Zero Trust’ repose sur l’idée que chaque demande d’accès doit être authentifiée et vérifiée, indépendamment de l’emplacement de l’utilisateur.

Les origines du modèle ‘Zero Trust’ remontent à 2010, lorsque John Kindervag, alors analyste chez Forrester Research, a énoncé ce principe. Avec l’augmentation des violations de données et des cyberattaques ciblées, le besoin d’un cadre de ‘sécurité des réseaux’ plus rigoureux s’est fait ressentir. La défense réseau doit désormais prendre en compte le fait que les menaces peuvent provenir de l’intérieur des systèmes tout autant que de l’extérieur. Cela transforme la manière dont les entreprises envisagent leur architecture réseau et leurs pratiques en matière de cybersécurité.

Les principes fondamentaux du modèle incluent l’authentification stricte des utilisateurs, la segmentation du réseau et la surveillance continue des activités réseau. En intégrant des outils de détection d’anomalies et des technologies de gestion des identités, la cybersécurité est renforcée. Les organisations doivent ainsi repenser leur stratégie de sécurité, en enregistrant non seulement les interactions sur le réseau, mais aussi en adaptant les contrôles d’accès en fonction du contexte, tels que le comportement de l’utilisateur et la sensibilité des données auxquelles il souhaite accéder.

Ce changement de paradigme vers le ‘Zero Trust’ nécessite un engagement constant pour s’assurer que les actifs sont protégés en permanence, offrant ainsi une protection renforcée contre l’évolution des menaces.

Les principes fondamentaux du modèle ‘Zero Trust’

Le modèle de cybersécurité ‘Zero Trust’ repose sur plusieurs principes fondamentaux qui transforment la conception et la mise en œuvre des stratégies de sécurité au sein des entreprises. Au cœur de ce modèle se trouve l’idée que la confiance n’est jamais implicite, que ce soit pour les utilisateurs internes ou externes, ce qui conduit à une vérification systématique et continue des utilisateurs et des dispositifs.

Le premier principe majeur est celui de la vérification systématique. Dans une architecture ‘Zero Trust’, chaque accès demandé est soumis à une évaluation rigoureuse. Les solutions de défense réseau doivent donc s’assurer que chaque utilisateur, quel que soit son réseau d’origine, est authentifié et autorisé avant de lui accorder l’accès aux ressources. Cela réduit considérablement les risques liés aux identités compromises et aux accès non autorisés.

Un autre principe essentiel du modèle est l’accès minimal aux ressources. Cela signifie que chaque utilisateur se voit attribuer uniquement les autorisations nécessaires pour effectuer ses tâches. En limitant l’accès, les entreprises peuvent réduire leur surface d’attaque, rendant plus difficile pour les attaquants d’accéder à des informations sensibles. La segmentation du réseau joue également un rôle clé dans ce principe, en isolant les ressources critiques et en empêchant une propagation potentielle d’une menace à travers le réseau.

Enfin, le modèle ‘Zero Trust’ insiste sur la nécessité d’une surveillance constante des activités. L’évaluation ne se limite pas à la phase d’authentification initiale; elle doit être continue. L’analyse des comportements user, associée à des outils de détection d’anomalies, permet d’identifier rapidement les incidents potentiels et d’interagir en temps réel afin de mitiger les menaces.

En intégrant ces principes fondamentaux, les entreprises peuvent établir une architecture de sécurité plus robuste, capable de s’adapter à un paysage de menaces en constante évolution.

Les avantages d’adopter une stratégie ‘Zero Trust’

L’adoption d’une stratégie de cybersécurité basée sur le modèle ‘Zero Trust’ présente plusieurs avantages significatifs pour les entreprises. Tout d’abord, cette approche repose sur le principe fondamental que les menaces peuvent provenir de l’intérieur comme de l’extérieur de l’organisation. Cela encourage les entreprises à systématiquement vérifier chaque utilisateur et chaque appareil, ce qui améliore considérablement la sécurité globale. En ne faisant pas confiance par défaut, les entreprises peuvent réduire leur surface d’attaque et limiter les opportunités pour les cybercriminels de pénétrer leurs systèmes.

Une autre amélioration notable est la résilience face aux cybermenaces. Dans un paysage numérique en constante évolution, les entreprises sont confrontées à des attaques de plus en plus sophistiquées. En appliquant une stratégie de ‘Zero Trust’, elles peuvent réagir plus rapidement et efficacement aux incidents, grâce à une surveillance continue et à des contrôles d’accès rigoureux. Par conséquent, même en cas de violation de données, le modèle ‘Zero Trust’ permet de limiter l’impact de l’incident en restreignant l’accès aux ressources sensibles.

En outre, l’application d’une telle stratégie améliore également la conformité aux réglementations de sécurité des données. Les entreprises doivent souvent se conformer à des normes strictes concernant la protection des informations confidentielles. En intégrant des principes de sécurité robustes à travers un modèle ‘Zero Trust’, elles peuvent démontrer leur engagement à protéger les données de leurs clients et à respecter les exigences légales. Des études de cas révèlent que les entreprises ayant adopté une approche ‘Zero Trust’ ont apprécié une réduction significative des violations de données et des amendes associées.

Enfin, plusieurs entreprises ayant intégré le ‘Zero Trust’ dans leur défense réseau rapportent des résultats positifs, notamment une diminution des incidents de sécurité et un renforcement de la confiance des clients. Ces éléments illustrent comment une stratégie de sécurité efficace peut transformer non seulement la posture de cybersécurité d’une organisation, mais aussi sa réputation et sa fiabilité sur le marché.

Évaluer la préparation de votre entreprise pour le ‘Zero Trust’

Pour évaluer si votre entreprise est prête à adopter un modèle de Zero Trust, il est essentiel de procéder à une analyse approfondie de sa préparation en matière de cybersécurité. La première étape consiste à réaliser une analyse des risques qui permettra d’identifier les vulnérabilités existantes au sein de votre système. Cette analyse doit inclure un examen des données critiques, des applications sensibles, et des points d’accès aux informations. En évaluant non seulement les menaces potentielles, mais aussi les conséquences d’une violation de la s sécurité des réseaux, vous serez en mesure de prioriser les mesures à mettre en œuvre.

Ensuite, il est crucial d’examiner l’infrastructure technologique de votre entreprise. Cela inclut l’évaluation des systèmes de contrôle d’accès, des dispositifs de sécurité et des protocoles de réseau. Un modèle de défense réseau efficace repose sur la capacité à authentifier chaque utilisateur de manière cohérente, et à restreindre les accès basés sur des politiques bien définies. Si votre infrastructure est désuète ou ne permet pas une telle mise en œuvre, des mises à jour significatives seront nécessaires avant de progresser vers une stratégie de sécurité Zero Trust.

Enfin, il convient de passer en revue les politiques de sécurité actuelles de votre entreprise. Toutes les stratégies doivent être conformes aux principes du Zero Trust, ce qui signifie que chaque ressource doit être protégée, indépendamment de sa localisation, et qu’un contrôle d’accès rigoureux doit être appliqué. Cela inclut la formation du personnel, la mise en œuvre de méthodes d’authentification multifacteur, et une sensibilisation à la sécurité continue. En initiant ces étapes d’évaluation, vous pourrez déterminer la capacité de votre entreprise à s’adapter à un environnement de cybersécurité basé sur le modèle Zero Trust.

Mise en place de la stratégie ‘Zero Trust’: étapes essentielles

La mise en œuvre d’une stratégie de sécurité basée sur le modèle ‘Zero Trust’ requiert une méthodologie bien définie et plusieurs étapes clés. La première étape consiste à établir une gouvernance de la sécurité robuste, qui définit clairement les responsabilités et les processus pour la gestion des données sensibles. Cela implique de former une équipe dédiée à la cybersécurité, capable de surveiller et d’évaluer en permanence les menaces potentielles dans le cadre de la défense réseau.

Une fois la gouvernance en place, la deuxième étape implique le choix des outils et technologies appropriés. Les solutions de sécurité doivent être capables de s’intégrer dans le cadre de travail existant tout en offrant des capacités avancées de détection et de réponse aux incidents. Il est essentiel de sélectionner des technologies qui favorisent une approche ‘Zero Trust’, telles que l’authentification multifactorielle, la segmentation du réseau et des systèmes de surveillance des activités réseau. Évaluer ces outils en fonction de leur efficacité à renforcer la sécurité des réseaux est crucial.

La troisième étape se concentre sur la définition des politiques de contrôle d’accès. Un modèle ‘Zero Trust’ stipule que l’accès doit être accordé au minimum nécessaire et être basé sur le besoin d’en connaître. Établissez des règles précises concernant qui peut accéder à quelles données, en tenant compte du contexte et des niveaux de risque. Cela nécessite une évaluation continue des accès pour s’assurer que seuls les utilisateurs autorisés peuvent interagir avec les ressources sensibles.

Enfin, l’engagement des parties prenantes est essentiel. Pour réussir la mise en œuvre, il faut inclure les dirigeants, les équipes informatiques et les utilisateurs finaux dans le processus. De plus, la formation du personnel joue un rôle déterminant; des sessions éducatives régulières permettront d’accroître la sensibilisation et de garantir que l’ensemble de l’organisation adhère aux principes de la sécurité ‘Zero Trust’. Une approche collaborative et une culture de sécurité renforcée contribueront à la pérennité de votre stratégie de sécurité.

Les outils et technologies pour soutenir le ‘Zero Trust’

Avec l’adoption croissante du modèle de sécurité ‘Zero Trust’, il est essentiel d’intégrer des outils et des technologies appropriés pour renforcer la cybersécurité d’une entreprise. Une stratégie de sécurité efficace repose sur plusieurs solutions clés qui garantissent la protection des réseaux et des données. Parmi ces solutions, les pare-feu de nouvelle génération jouent un rôle crucial. Contrairement aux pare-feu traditionnels, ils offrent une inspection approfondie des paquets et une protection contre les menaces avancées, permettant ainsi de maintenir la sécurité des réseaux même face à des attaques sophistiquées.

Un autre élément essentiel est l’utilisation de systèmes de détection d’intrusion (IDS) qui surveillent le trafic réseau pour identifier les comportements suspects. Ces systèmes permettent une réponse rapide aux incidents potentiels en analysant continuellement le trafic pour signaler toute anomalie. En intégrant des IDS dans votre stratégie de défense réseau, vous optimisez la vigilance contre les intrusions malveillantes.

L’authentification multifacteur (MFA) est également incontournable dans un environnement ‘Zero Trust’. En exigeant plusieurs formes d’identification avant d’accorder un accès, la MFA renforce le contrôle d’accès et limite les risques d’accès non autorisé. Les utilisateurs doivent prouver leur identité à travers plusieurs couches de sécurité, augmentant ainsi la robustesse de la stratégie de sécurité.

Enfin, les solutions de gestion des identités et des accès (IAM) sont fondamentales pour gérer efficacement les droits d’accès des utilisateurs selon leur rôle. Ces solutions permettent de s’assurer que seules les personnes autorisées peuvent accéder à des ressources spécifiques, minimisant ainsi les risques d’erreurs humaines ou d’accès non intentionnel. Sur le marché, il existe de nombreux produits et services dédiés à ces technologies, qui s’intègrent facilement dans une architecture de sécurité ‘Zero Trust’ et renforcent la sécurité globale de l’entreprise.

Surveillance et gestion continue dans un modèle ‘Zero Trust’

Dans un environnement de sécurité des réseaux basé sur le modèle ‘Zero Trust’, la surveillance et la gestion continue sont essentielles pour assurer la cybersécurité de l’entreprise. L’approche ‘Zero Trust’ repose sur le principe que les menaces peuvent provenir de l’intérieur comme de l’extérieur. Ainsi, chaque accès aux ressources de l’entreprise doit être vérifié et contrôlé en permanence. Cela nécessite l’implémentation de pratiques de surveillance qui permettent la collecte et l’analyse des logs en temps réel.

La collecte des logs inclut non seulement les activités d’accès, mais également les modifications apportées aux données et aux configurations système. En analysant ces données, les entreprises peuvent détecter des comportements anormaux qui pourraient indiquer une compromission. Il est investi crucialement dans la technologie de gestion des logs, qui offre des outils permettant d’identifier rapidement les incidents et d’y répondre en conséquence. En appliquant une stratégie de sécurité axée sur la visualisation des données, les équipes de sécurité peuvent réagir efficacement face à d’éventuelles menaces.

En parallèle, la réponse aux incidents joue un rôle fondamental dans la stratégie de sécurité. Les organisations doivent être prêtes à agir rapidement en cas de détection d’une faille de sécurité. Cela implique la mise en place de protocoles de réponse clairs et d’exercices réguliers pour tester les capacités de réaction de l’équipe de cybersécurité. En outre, il est également nécessaire d’adapter régulièrement les politiques de sécurité pour faire face à l’évolution des menaces cybernétiques. Cette adaptation repose sur une compréhension approfondie des risques et des vulnérabilités spécifiques à l’entreprise.

En intégrant ces pratiques de surveillance et de gestion continue, une entreprise peut renforcer son cadre de défense réseau et améliorer sa posture de sécurité dans un environnement ‘Zero Trust’.

Études de cas: entreprises ayant adopté le ‘Zero Trust’

De nombreuses entreprises ont commencé à reconnaître l’importance d’une stratégie de sécurité robuste face à des menaces de plus en plus complexes. L’adoption du modèle ‘Zero Trust’ s’est imposée comme une réponse adaptée, offrant un cadre pour la cybersécurité qui remet en question la tendance à faire confiance par défaut. Examinons quelques exemples d’entreprises qui ont réussi à appliquer ce principe avec succès.

Une entreprise de services financiers, par exemple, a lancé une initiative ‘Zero Trust’ en réponse à une série d’attaques de phishing qui compromettaient leurs systèmes. Le principal défi rencontré était la résistance au changement de la part des employés, qui avaient l’habitude d’accéder aux ressources internes sans restrictions significatives. Pour surmonter cela, l’entreprise a investi dans la formation des employés concernant les avantages de ‘Zero Trust’, en soulignant l’importance de la sécurité des réseaux. Ils ont mis en œuvre des contrôles d’accès basés sur l’identité et le comportement, ce qui a permis d’augmenter significativement la défense réseau contre les cybermenaces.

Un autre exemple est celui d’une société technologique qui a intégré le ‘Zero Trust’ dans son infrastructure cloud. Leur défi majeur était l’intégration de divers systèmes et applications dans un cadre unifié de sécurité. Ils ont opté pour une approche étape par étape et ont développé des politiques de sécurité granulaire pour chaque application, garantissant que chaque accès était vérifié. En conséquence, cette entreprise a constaté une réduction des incidents de sécurité et une meilleure visibilité dans leur environnement informatique.

Ces études de cas démontrent non seulement la faisabilité du modèle ‘Zero Trust’, mais également son efficacité en tant que stratégie de sécurité. Les entreprises qui ont réussi cette transition ont non seulement renforcé leur cybersécurité, mais ont également affirmé leur engagement envers la protection des données de leurs clients, ce qui en fin de compte, a amélioré leur réputation sur le marché.

Conclusion: L’avenir du ‘Zero Trust’ dans le paysage numérique

Le concept de ‘Zero Trust’ se positionne désormais comme une approche cruciale dans le domaine de la cybersécurité, alors que les menaces continuent d’évoluer et que la complexité des infrastructures informatiques s’accentue. L’idée centrale de ce modèle repose sur le principe du « ne jamais faire confiance, toujours vérifier », ce qui résonne particulièrement dans un environnement où les attaquants exploitent des failles de sécurité de plus en plus sophistiquées. Dans cette optique, la défense réseau doit être renforcée à tous les niveaux, qu’il s’agisse d’utilisateurs, d’appareils ou d’applications.

Au fur et à mesure que les entreprises adoptent une stratégie de sécurité basée sur le ‘Zero Trust’, elles doivent également développer une culture de sécurité profondément ancrée dans leur fonctionnement quotidien. Cela implique une formation continue des employés, des prises de conscience sur les pratiques de cybersécurité et une intégration proactive des technologies de sécurité dans chaque aspect des opérations. Il est essentiel que chaque collaborateur soit conscient de l’importance de protéger les données et les systèmes, car la sécurité des réseaux repose sur chaque individu au sein de l’organisation.

En regardant vers l’avenir, il est indéniable que le modèle ‘Zero Trust’ doit s’adapter aux nouvelles menaces tout en tirant parti des avancées technologiques, telles que l’intelligence artificielle et l’apprentissage automatique, qui peuvent aider à anticiper et à détecter les comportements suspects. Les entreprises doivent également surveiller les tendances émergentes dans le domaine de la cybersécurité, telles que l’augmentation des attaques ciblées et l’évolution des réglementations sur la protection des données. En conclusion, l’adoption du ‘Zero Trust’ constitue non seulement une réponse aux défis de sécurité actuels, mais aussi une démarche proactive vers un avenir numérique plus sûr.