Sécuriser votre réseau avec une segmentation efficace

Sommaire

ToggleIntroduction à la segmentation du réseau

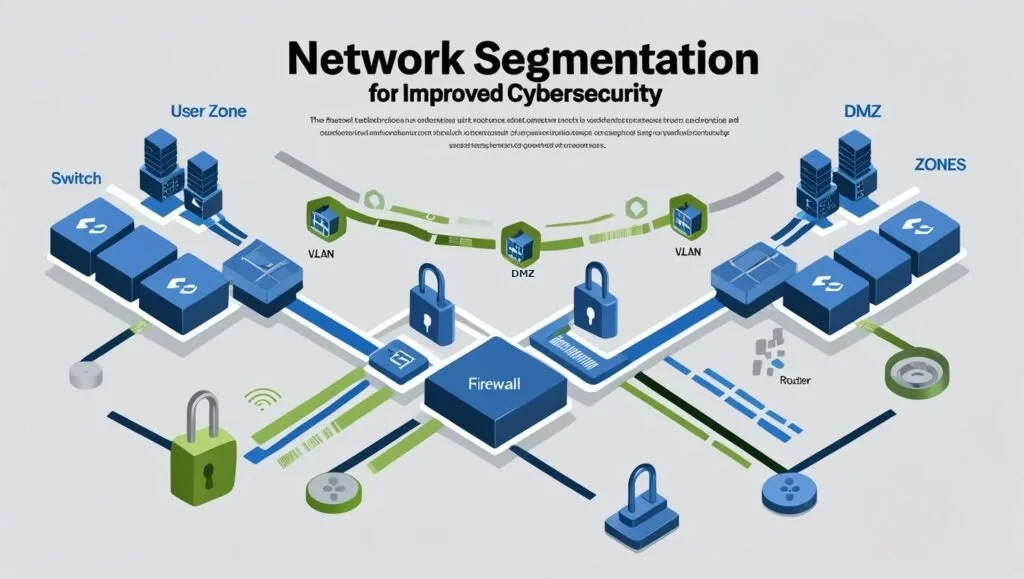

La sécurité des réseaux d’entreprise est devenue une préoccupation majeure à mesure que l’interconnexion des systèmes et des appareils a augmenté. Les menaces telles que les attaques par déni de service, les logiciels malveillants, et les violations de données sont des réalités persistantes. Dans ce contexte, il est crucial d’implémenter des stratégies de sécurité robustes, et l’une des approches les plus efficaces est la segmentation du réseau. Cette technique consiste à diviser un réseau en segments isolés, ce qui permet d’appliquer des contrôles de sécurité, tels que des firewalls et des politiques d’accès spécifiques, à chaque segment.

La segmentation VLAN est une méthode prisée qui utilise des réseaux locaux virtuels pour créer des divisions. Grâce à cette approche, même si un segment du réseau est compromis, l’impact est limité et les autres segments restent protégés. Cette isolation est particulièrement cruciale dans le cadre de la sécurité périmétrique, car les réseaux d’entreprise doivent se défendre contre les menaces provenant de l’extérieur. En segmentant le réseau, les administrateurs peuvent restreindre la circulation du trafic entre différents segments, ce qui réduit les vecteurs d’attaque potentiels.

Les risques auxquels les réseaux sont exposés sont variés, allant des intrusions non autorisées aux pertes de données. En répondant à ces défis par la segmentation, les entreprises peuvent mieux surveiller et contrôler leur environnement réseau. Cela permet également de respecter les réglementations sur la protection des données, car les informations sensibles peuvent être isolées et protégées adéquatement. L’utilisation de firewalls pour limiter la communication entre les segments renforce davantage la posture de sécurité, rendant plus complexe la tâche pour les cybercriminels. En somme, la segmentation est un élément clé de toute stratégie de sécurité réseau efficace, contribuant à optimiser la sécurité globale des infrastructures informatiques.

Les avantages de la segmentation du réseau

La segmentation du réseau, qui consiste à diviser un réseau en segments plus petits, offre plusieurs avantages notables, essentiels pour assurer une sécurité réseau renforcée au sein des réseaux d’entreprise. Tout d’abord, l’un des principaux atouts de cette approche est la limitation des accès non autorisés. En isolant des segments critiques, il devient plus difficile pour un malfaiteur de naviguer librement à travers le réseau. Si une infraction se produit dans un segment, elle peut être contenue, minimisant ainsi les répercussions sur l’ensemble des systèmes.

Un autre avantage substantiel de la segmentation est l’amélioration des performances du réseau. En séparant le trafic en différents segments, nous pouvons réduire la congestion, permettant ainsi une gestion plus efficace des ressources. Par exemple, des applications critiques peuvent être placées sur leur propre segment, ce qui garantit qu’elles disposent de la bande passante nécessaire pour fonctionner sans interruption. De plus, cette approche favorise une meilleure maîtrise des politiques de sécuité périmétrique, tout en limitant la propagation des menaces potentielles.

En outre, la segmentation du réseau répond également à des exigences de conformité. De nombreuses réglementations stipulent que les données sensibles doivent être protégées via des contrôles d’accès stricts et une segmentation adéquate. En adoptant une structure de réseau segmentée, les entreprises peuvent démontrer leur engagement pour le respect des normes de sécurisation des données, facilitant ainsi les audits et inspections.

Enfin, la gestion et l’administration du réseau deviennent plus simples grâce à la segmentation. Les équipes informatiques peuvent appliquer des politiques spécifiques à chaque segment, rendant la gestion des accès et des règles de firewall plus précise et adaptée. En fin de compte, la segmentation du réseau se présente comme une solution incontournable pour améliorer la sécurité et l’efficacité des réseaux d’entreprise.

Comprendre les VLAN et leur rôle dans la segmentation

Les VLAN, ou Virtual Local Area Networks, représentent une composante essentielle dans la sécurisation et la gestion des réseaux d’entreprise. Ils permettent de segmenter physiquement un réseau tout en offrant une solution logique, créant ainsi des sous-réseaux distincts au sein d’une infrastructure unique. Cette capacité de segmentation s’avère particulièrement efficace pour optimiser la sécurité réseau, en isolant divers groupes d’utilisateurs ou de services, réduisant ainsi les risques qui pourraient impacter l’ensemble du réseau.

Un VLAN fonctionne en utilisant des identifiants de réseau (p. ex., VLAN ID) pour marquer les paquets de données transitant à travers le réseau. Grâce à cette étiquette, les switchs capables de VLAN peuvent diriger les informations vers le bon sous-réseau, même si les dispositifs sont physiquement connectés au même équipement. Les VLANs permettent ainsi une gestion simplifiée des flux de données et des politiques de sécurité. En définissant des règles précises, les administrateurs peuvent contrôler l’accès aux ressources sensibles tout en maintenant la flexibilité requise pour des opérations rapides et efficaces.

Il existe divers types de VLAN, tels que les VLAN de données, les VLAN de voix et les VLAN de gestion. Chacun répond à des besoins particuliers en matière de sécurité périmétrique. Par exemple, un VLAN de voix assure que les données vocales sont séparées des données régulières, minimisant ainsi la congestion et augmentant la qualité des appels tout en protégeant leurs flux contre des attaques potentielles. D’autre part, la gestion des VLAN contribue à renforcer la défense du réseau, car seules les personnes autorisées peuvent accéder aux configurations et aux appareils critiques.

En conclusion, les VLAN représentent un outil puissant pour améliorer la sécurité des réseaux d’entreprise. En permettant une segmentation efficace, ils offrent la possibilité de créer des zones distinctes, réduisant ainsi les vulnérabilités au sein de la sécurité réseau. Leur bonne utilisation, en conjonction avec des firewalls et d’autres mesures de sécurité, peut considérablement renforcer la posture de sécurité globale d’une organisation.

Mise en place de VLAN dans votre réseau

La mise en place de VLAN (Virtual Local Area Network) dans un réseau d’entreprise est essentielle pour renforcer la sécurité réseau. Elle permet de segmenter le réseau afin de réduire le risque d’accès non autorisé et d’améliorer l’efficacité globale. Voici un guide détaillé qui vous aidera à naviguer à travers cette procédure complexe.

Tout d’abord, commencez par identifier les besoins spécifiques de votre entreprise. Analysez le flux de données et les interactions entre les différents services. Une compréhension claire de ces aspects vous aidera à créer des VLAN qui reflètent efficacement les groupes fonctionnels. Généralement, les VLAN peuvent être configurés par département ou par fonction, ce qui facilite la gestion des accès.

Ensuite, assurez-vous que votre commutateur réseau supporte la fonctionnalité VLAN. La configuration d’un VLAN nécessite des équipements compatibles pour fonctionner correctement. La prochaine étape consiste à créer des VLAN via l’interface de gestion de votre commutateur. Il est impératif de définir le numéro VLAN et de l’associer à un nom afin d’en faciliter l’identification.

Une fois les VLAN définis, la étape suivante consiste à attribuer les ports du commutateur aux VLAN appropriés. Assurez-vous de bien comprendre la différence entre les ports tronqués et les ports access. Les ports access sont attribués à un seul VLAN, tandis que les ports tronqués peuvent transporter plusieurs VLAN pour le routage. Cette configuration optimise la sécurité périmétrique de votre réseau en isolant le trafic entre les différents segments.

Enfin, n’oubliez pas d’intégrer des dispositifs de firewall adaptés pour assurer la sécurisation des zones sensibles du réseau. Un firewall correctement configuré ajoute une couche supplémentaire de protection en filtrant le trafic circulant entre les VLAN. En suivant ces étapes et en appliquant les meilleures pratiques, vous contribuerez à une sécurité réseau robuste, facilitant la gestion des réseaux d’entreprise.

Rôle des pare-feux dans la sécurité du réseau

Les pare-feux jouent un rôle crucial dans la stratégie de sécurité réseau, en agissant comme une barrière entre un réseau d’entreprise et les menaces potentielles de l’extérieur. Ils surveillent et contrôlent le trafic entrant et sortant en se basant sur des règles prédéfinies. Cette fonction permet non seulement de prévenir les cyberattaques, mais également de gérer la segmentation VLAN de manière efficace pour une sécurité optimale.

Il existe plusieurs types de pare-feux, chacun proposant des fonctionnalités différentes adaptées aux exigences spécifiques des réseaux d’entreprise. Les pare-feux matériels, par exemple, sont des appareils dédiés pouvant filtrer le trafic à grande échelle, tandis que les pare-feux logiciels sont installés au niveau de l’ordinateur et offrent un contrôle granulaire sur les applications. Les pare-feux de nouvelle génération (NGFW) combinent les caractéristiques des pare-feux traditionnels avec des fonctionnalités avancées, telles que l’inspection approfondie des paquets et la prévention des intrusions, renforçant ainsi la sécurité périmétrique.

En configurant correctement les pare-feux, les organisations peuvent segmenter leur réseau en créant des zones de sécurité distinctes. Cela garantit que même si un segment est compromis, les autres zones restent protégées. Par exemple, l’accès aux données sensibles peut être limité à des utilisateurs ou à des équipements spécifiques, ce qui réduit la surface d’attaque potentielle. Une telle approche est essentielle dans l’architecture de la sécurité réseau et assure une gestion adéquate des risques.

En conclusion, les pare-feux sont un élément fondamental de la sécurité réseau, contribuant à la protection des réseaux d’entreprise contre les menaces externes. Leur rôle dans la stratégie de segmentation et leur capacité à filtrer le trafic en font des outils indispensables pour toute organisation désirant renforcer sa sécurité périmétrique.

Configurer des règles de pare-feu efficaces

La mise en place de règles de pare-feu efficaces est un élément essentiel pour renforcer la sécurité réseau, en particulier dans le cadre de la segmentation VLAN. Un pare-feu agit comme une barrière protectrice qui contrôle le trafic entrant et sortant d’un réseau d’entreprise selon des règles préétablies, permettant ainsi de limiter les interactions non sécurisées. L’application du principe de « moindre privilège » doit être au cœur de cette démarche ; cela implique que les utilisateurs et dispositifs ne reçoivent que les permissions nécessaires pour réaliser leurs fonctions, réduisant ainsi le risque d’exploitation par des acteurs malveillants.

Pour établir des règles de pare-feu, il est crucial de commencer par une évaluation des ressources et des services présents au sein des réseaux d’entreprise. Cette analyse permettra de déterminer quels ports et protocoles doivent être ouverts en fonction des besoins. Les règles doivent être définies en se basant sur des groupes d’utilisateurs ou des groupes de dispositifs spécifiques, facilitant ainsi une gestion flexible et granulaire des accès.

Une autre approche pour une configuration efficace est l’utilisation de l’authentification basée sur les rôles. En mettant en œuvre des politiques d’accès spécifiques, le pare-feu peut filtrer le trafic selon l’identité et le rôle de l’utilisateur, offrant ainsi une couche supplémentaire de sécurité périmétrique. Parallèlement, il est indispensable de tester continuellement l’efficacité des règles établies. On peut notamment réaliser des simulations d’attaques pour évaluer la réaction du pare-feu face aux menaces potentielles.

En intégrant ces pratiques dans la configuration des pare-feu, les réseaux d’entreprise peuvent ainsi mieux se défendre contre les vulnérabilités tout en assurant une communication fluide entre les segments de réseau. Des règles bien définies sont fondamentales pour garantir que chaque segment VLAN demeure isolé et protégé des risques externes indésirables.

Contrôles d’accès stricts pour une protection accrue

Pour garantir la sécurité des réseaux d’entreprise, la mise en place de contrôles d’accès stricts est cruciale. Ces mesures incluent des processus d’authentification et d’autorisation qui permettent de réguler qui peut accéder à quels systèmes et données. Les contrôles d’accès sont particulièrement efficaces lorsqu’ils sont intégrés dans une stratégie de sécurité réseau, accompagnée d’une segmentation VLAN appropriée. Cela permet de créer des barrières supplémentaires entre les différents segments du réseau, réduisant par conséquent la surface d’attaque.

Il existe plusieurs types de contrôles d’accès qui peuvent être mis en œuvre dans le cadre d’une stratégie de sécurité périmétrique robuste. Parmi les plus courants, on trouve les contrôles d’accès basés sur des rôles (RBAC), qui limitent l’accès des utilisateurs en fonction de leur rôle dans l’organisation. Cela garantit que seul le personnel autorisé a accès à des informations sensibles. Un autre type est l’authentification à deux facteurs (2FA), qui ajoute une couche supplémentaire de sécurité en exigeant non seulement un mot de passe, mais aussi une seconde validation, comme un code envoyé par SMS.

Les firewalls jouent également un rôle vital dans la mise en œuvre des contrôles d’accès. Un firewall bien configuré peut non seulement filtrer le trafic entrant et sortant, mais également bloquer l’accès à des ressources spécifiques selon des politiques définies. Par conséquent, en combinant ces technologies avec une segmentation VLAN adéquate, les entreprises peuvent renforcer leur sécurité, ce qui protège les données critiques et réduit le risque de violations de sécurité. À travers ces efforts, la création d’un réseau sécurisé devient un effort systématique et efficace pour toute organisation souhaitant se défendre contre les menaces potentielles.

Surveiller et maintenir votre réseau segmenté

La surveillance et la maintenance d’un réseau segmenté sont cruciales pour garantir une sécurité optimale. La segmentation VLAN joue un rôle fondamental dans la réduction de la surface d’attaque, mais elle nécessite des mesures continues pour s’assurer que chaque segment demeure sécurisé. Pour cela, des outils de surveillance adaptés sont indispensables. Ces outils permettent d’avoir une vue d’ensemble de l’état de votre sécurité réseau, facilitant ainsi l’identification des anomalies ou des menaces potentielles.

Il existe plusieurs outils de surveillance disponibles sur le marché, chacun offrant des fonctionnalités variées pour surveiller les performances et la sécurité des réseaux d’entreprise. Les solutions telles que les systèmes de détection d’intrusion (IDS) ou les systèmes de gestion des informations et des événements de sécurité (SIEM) peuvent être intégrés pour surveiller le trafic entre les segments VLAN. La collecte de métriques pertinentes, telles que le volume de trafic, les tentatives d’accès non autorisées, et les configurations des firewalls, est essentielle pour évaluer la santé du réseau et l’efficacité des mesures de sécurité périmétrique mises en œuvre.

Par ailleurs, une maintenance régulière est tout aussi primordiale. Cela inclut la mise à jour des configurations de sécurité, le patching des vulnérabilités, et le renouvellement des stratégies de sécurité en fonction de l’évolution des menaces. La création de procédures standardisées pour analyser les événements de sécurité et pour répondre aux incidents garantit que votre réseau reste sain et protégé. Des audits réguliers et des tests de pénétration peuvent également aider à identifier les failles potentielles et à renforcer la sécurité de votre infrastructure.

En définitive, la combinaison d’une surveillance rigoureuse et d’une maintenance proactive est la clé pour maintenir un réseau segmenté efficace et sécurisé. Ces pratiques garantissent non seulement la protection de vos données, mais également la continuité des opérations de votre entreprise.

Conclusion et meilleures pratiques pour la segmentation de réseau

La sécurité d’un réseau d’entreprise repose sur plusieurs éléments fondamentaux, et l’un d’eux est la segmentation VLAN. En isolant les différentes sections du réseau, une organisation peut mieux protéger ses données sensibles et réduire les risques liés aux cybermenaces. La segmentation VLAN permet de contrôler le trafic entre les différents départements, assurant ainsi que seul le personnel autorisé puisse accéder à des ressources spécifiques. De cette manière, la sécurité périmétrique est renforcée, car les attaquants doivent surmonter davantage de barrières pour accéder à des segments critiques.

Pour maintenir une sécurité réseau efficace, il est essentiel d’intégrer des pratiques éprouvées. Tout d’abord, il est indispensable de déployer un pare-feu robuste pour surveiller et filtrer le trafic entre les segments. Cela permet de détecter et de bloquer les activités suspectes avant qu’elles n’atteignent le cœur du réseau. En outre, la mise à jour régulière des politiques de sécurité et des configurations de pare-feu contribue à la protection continue contre de nouvelles vulnérabilités.

Une autre meilleure pratique consiste à évaluer périodiquement l’architecture du réseau ainsi que la configuration de la segmentation VLAN. Des audits réguliers permettent d’identifier les failles potentielles et de s’assurer que chaque segment fonctionne comme prévu. De plus, l’éducation et la formation des employés sont cruciales pour renforcer la sensibilisation à la sécurité. Un personnel bien informé est moins susceptible de commettre des erreurs qui pourraient compromettre la sécurité globale du réseau.

En conclusion, une approche proactive combinée à des pratiques de segmentation efficaces est essentielle pour protéger les réseaux d’entreprise. En mettant en œuvre ces stratégies, les organisations peuvent non seulement améliorer leur sécurité réseau, mais aussi minimiser les risques de cyberattaques tout en assurant un fonctionnement fluide de l’ensemble de leurs activités.