Audit de Sécurité Informatique : Étapes et Méthodologie

L’audit de sécurité est un processus systématique d’évaluation des risques informatiques d’une organisation. Il permet…

L’intelligence artificielle expliquée aux débutants : concepts et applications concrètes

L'intelligence artificielle regroupe un ensemble de techniques permettant à une machine d'apprendre et de raisonner.…

Pourquoi la sécurité réseau est essentielle pour les entreprises ?

La sécurité réseau protège les données et infrastructures contre les attaques. Elle est cruciale pour…

GPT-4 vs GPT-3 : Quelles sont les vraies différences ?

GPT-4 est plus puissant, précis et contextuel que GPT-3. Cette comparaison explique les améliorations majeures…

Créer un plan de reprise d’activité (PRA) efficace pour votre PME

Un PRA protège votre entreprise en cas d’incident majeur. Découvrez comment construire un plan robuste…

Guide complet pour sauvegarder vos données efficacement

Une bonne politique de sauvegarde protège vos fichiers contre les pertes. Découvrez les types de…

Utiliser ChatGPT pour Automatiser des Tâches de Développement

ChatGPT peut accélérer vos processus de développement en générant du code, en déboguant et en…

Les 9 erreurs courantes en cybersécurité que les entreprises commettent (et comment les éviter)

Découvrez les erreurs de cybersécurité les plus fréquentes commises par les entreprises et apprenez comment…

Optimiser les performances de vos bases de données : astuces et outils

Découvrez des astuces pratiques et des outils efficaces pour améliorer les performances de vos bases…

Sécuriser Active Directory : Meilleures Pratiques pour les Administrateurs

Apprenez les meilleures pratiques pour sécuriser Active Directory et protéger votre infrastructure réseau contre les…

Maîtriser les fonctions avancées d’Excel pour l’analyse de données

Apprenez à utiliser les fonctions avancées d'Excel pour effectuer des analyses de données efficaces et…

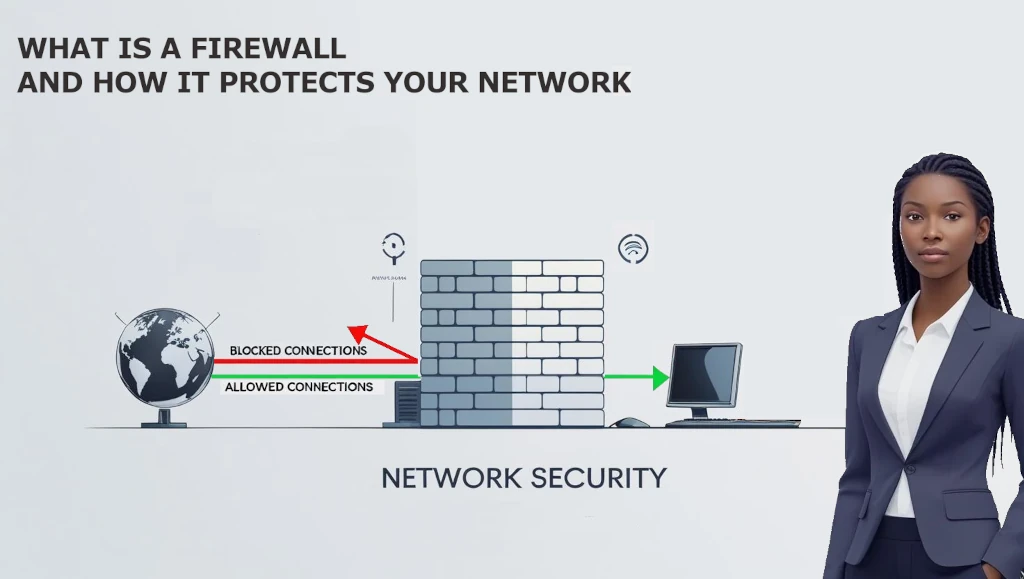

Qu’est-ce qu’un pare-feu et comment il protège votre réseau

Un pare-feu est un dispositif de sécurité réseau qui contrôle le trafic entrant et sortant…