Comment détecter les intrusions sur votre réseau en temps réel

Détecter les intrusions réseau en temps réel est crucial pour la cybersécurité. Apprenez à utiliser…

La cybersécurité dans le secteur de la santé : Protéger les données sensibles

La cybersécurité dans le secteur de la santé est essentielle pour protéger les données sensibles…

Comment protéger vos systèmes de base de données contre les attaques externes

Les bases de données sont souvent des cibles de choix pour les cyberattaques. Découvrez comment…

Sécuriser vos applications mobiles : conseils et stratégies

La sécurité des applications mobiles est cruciale pour protéger les données des utilisateurs. Découvrez les…

La gestion des vulnérabilités : un guide pour protéger votre infrastructure IT

La gestion des vulnérabilités est essentielle pour protéger vos infrastructures IT. Découvrez comment mettre en…

Comprendre la cyberdéfense : stratégies et outils pour protéger votre entreprise

La cyberdéfense est cruciale pour protéger les systèmes d'information d'une entreprise. Découvrez les stratégies et…

Analyse Approfondie des Données Réseau : Prévenir les Attaques grâce à la Deep Packet Inspection (DPI)

La Deep Packet Inspection (DPI) permet d'analyser en profondeur le trafic réseau pour détecter et…

Mise en conformité avec la norme ISO 27001 : sécuriser votre système d’information

La norme ISO 27001 est essentielle pour la gestion de la sécurité de l'information. Découvrez…

Les Meilleures Pratiques de Cybersécurité pour les Utilisateurs Non Techniques

Même sans compétences techniques, chaque utilisateur peut adopter de bonnes habitudes pour renforcer la sécurité…

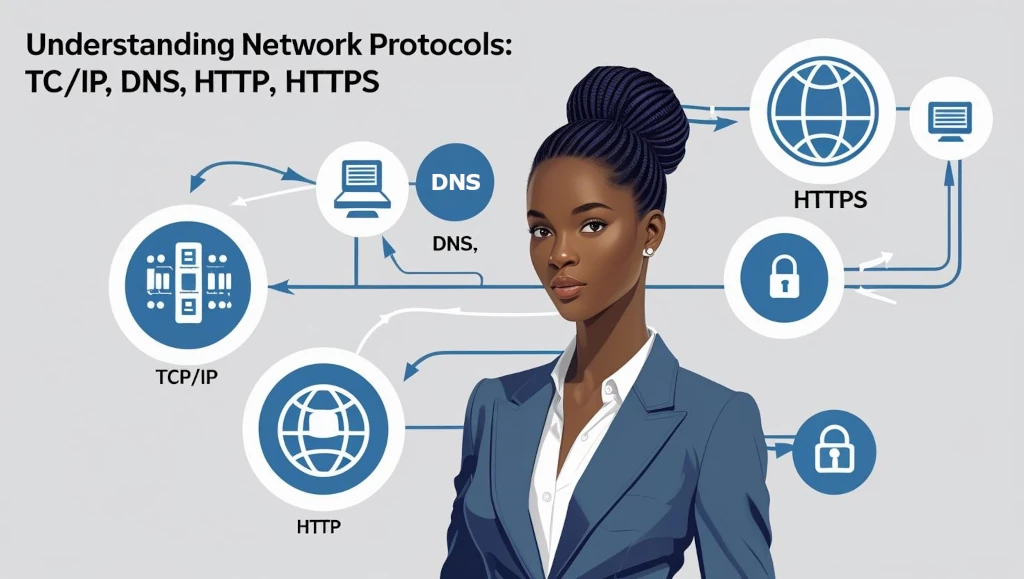

Comprendre les Protocoles Réseau : TCP/IP, DNS, HTTP, HTTPS

Les protocoles comme TCP/IP, DNS ou HTTP sont essentiels au fonctionnement d’Internet. Voici une explication…

Checklist de sécurité informatique pour les TPE/PME

Cette checklist simple et pratique vous aide à vérifier si votre entreprise respecte les bonnes…

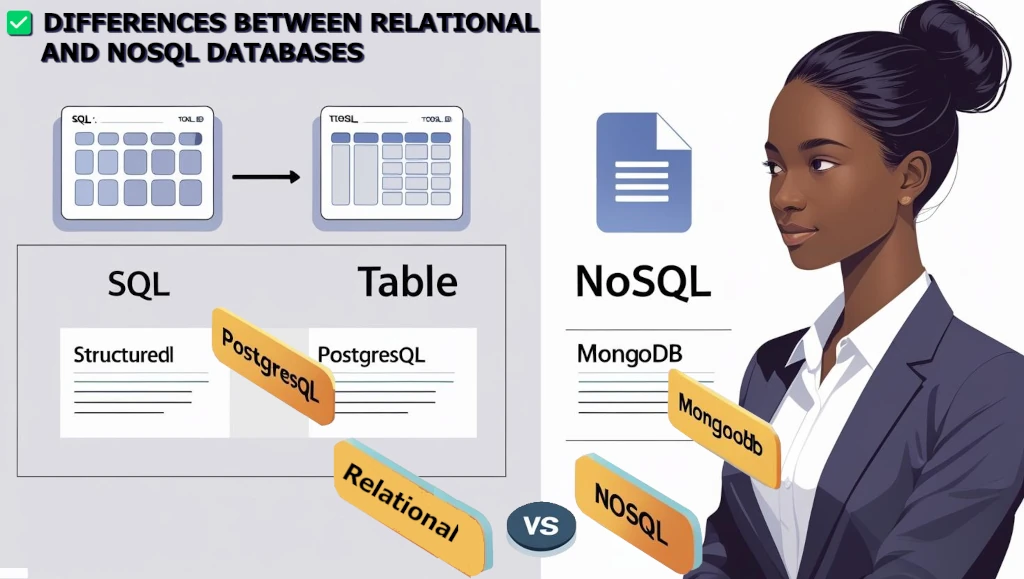

Différences entre base de données relationnelle et NoSQL

SQL et NoSQL répondent à des besoins différents. Comprenez les différences de structure, de performance…