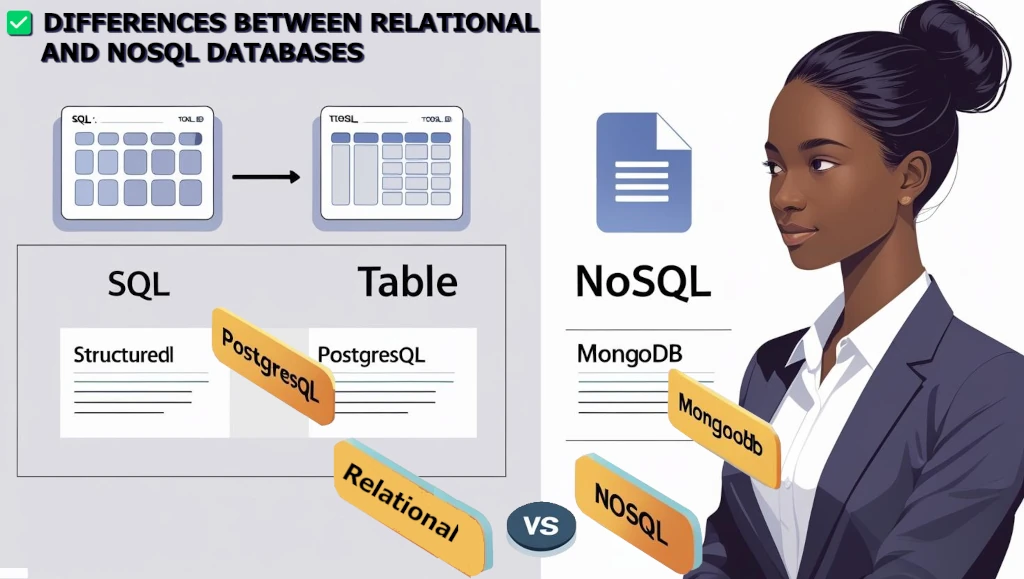

Différences entre base de données relationnelle et NoSQL

SQL et NoSQL répondent à des besoins différents. Comprenez les différences de structure, de performance…

Implémenter des chatbots avec l’intelligence artificielle pour votre site web

Les chatbots IA peuvent améliorer l’expérience client en automatisant les interactions. Découvrez comment les intégrer…

Installer et configurer Grafana et Prometheus pour surveiller un réseau

Grafana et Prometheus forment un duo puissant pour la surveillance des infrastructures réseau. Ce guide…

Détecter les vulnérabilités réseau avec Nmap et Wireshark

Nmap et Wireshark sont deux outils essentiels pour détecter les vulnérabilités sur un réseau. Ce…

Installer un Serveur Web avec Apache et Sécuriser l’Accès avec SSL

Apache est un serveur Web populaire. Ce guide vous montre comment l’installer et sécuriser vos…

Optimisation de la gestion des mots de passe en entreprise

La gestion des mots de passe est cruciale pour la sécurité des entreprises. Découvrez les…

Sécuriser les bases de données avec la cryptographie et les meilleures pratiques

Apprenez à sécuriser vos bases de données avec des techniques de cryptographie, le chiffrement des…

L’impact des attaques par ransomware et comment s’en protéger

Les attaques par ransomware peuvent paralyser une entreprise. Découvrez l'impact de ces attaques et les…

Sécuriser les transactions en ligne : La protection des paiements électroniques

Les paiements en ligne sont vulnérables aux attaques. Découvrez comment sécuriser les transactions électroniques et…

Comment Protéger Vos Réseaux Wi-Fi Contre les Attaques par Déni de Service (DoS)

Les attaques par déni de service (DoS) peuvent paralyser vos réseaux sans fil. Découvrez les…

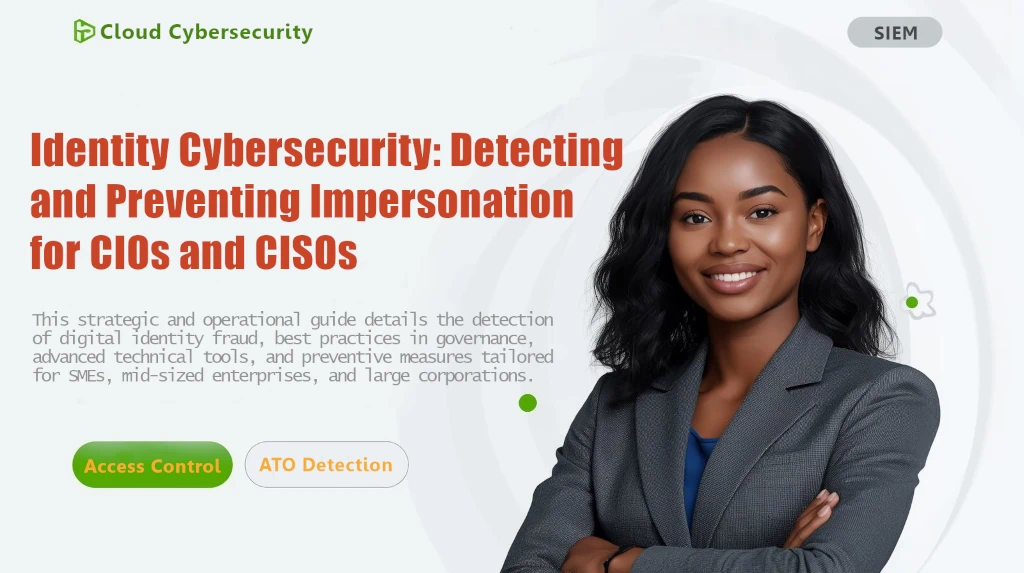

La Gestion des Identités et des Accès (IAM) dans un Environnement d’Entreprise

La gestion des identités et des accès (IAM) est cruciale pour contrôler l'accès aux ressources…