Docker pour les débutants : comprendre les conteneurs en 10 minutes

Docker permet d’exécuter des applications dans des environnements isolés et reproductibles. Apprenez les bases des…

Faut-il encore apprendre le langage C en 2025 ?

Malgré son âge, le langage C reste utilisé dans les systèmes embarqués et OS. Est-ce…

Développer une application mobile avec Windev Mobile : Guide étape par étape

Suivez ce guide détaillé pour créer votre première application mobile avec WinDev Mobile, de la…

Gestion des mots de passe : comparatif des meilleurs gestionnaires en 2025

Un gestionnaire de mots de passe permet de générer, stocker et sécuriser vos identifiants. Voici…

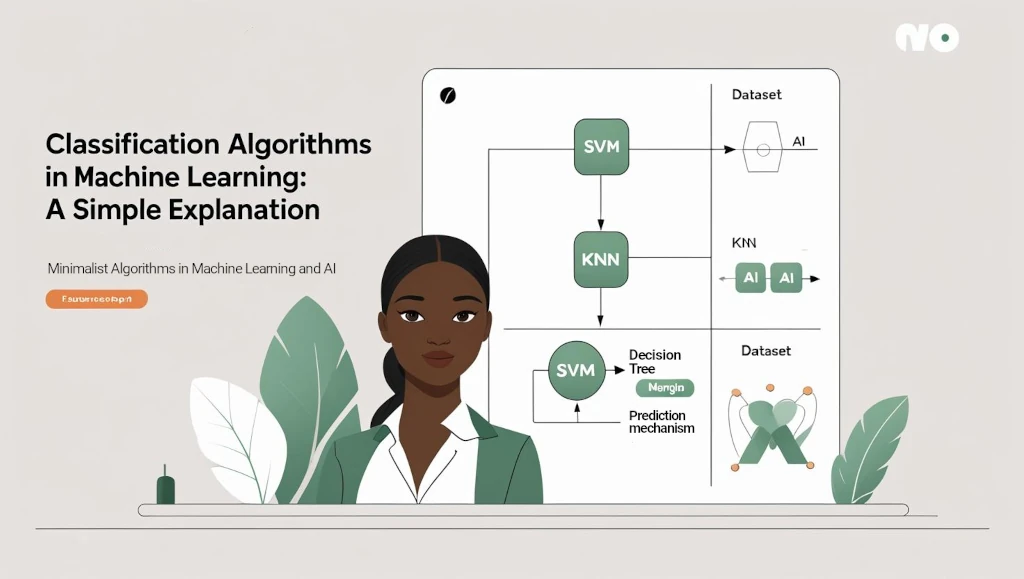

Les Algorithmes de Classification en Machine Learning : Une Explication Simple

Les algorithmes de classification permettent de prédire des catégories à partir de données. Découvrez les…

L’algorithmique en entretien technique : à quoi s’attendre ?

L’algorithmique est souvent au cœur des entretiens développeur. Voici les types de problèmes posés et…

Moteurs de recherche internes : comment les concevoir pour une expérience utilisateur optimale ?

Concevoir un moteur de recherche interne efficace améliore l’expérience utilisateur. Voici les bonnes pratiques techniques…

Les Design Patterns Expliqués avec des Exemples Simples : Singleton, Factory, Observer et Plus

Singleton, Factory, Observer… Les design patterns vous aident à structurer votre code. Voici les plus…

Comprendre le MVC : Modèle, Vue, Contrôleur Expliqué Simplement

MVC est un modèle de conception central dans le développement d’applications. Apprenez à structurer votre…

Introduction à Git : Versionner Votre Code Comme un Pro

Git est l’outil incontournable du développeur. Apprenez ses bases pour gérer vos projets comme un…

Sécuriser Active Directory : 10 bonnes pratiques à appliquer immédiatement

Active Directory est une cible critique. Appliquez ces 10 bonnes pratiques pour sécuriser vos comptes,…

Les meilleures pratiques pour sécuriser un serveur Windows

Apprenez à sécuriser efficacement votre serveur Windows en suivant des bonnes pratiques essentielles : configurations…