Vishing et fraude téléphonique : protéger votre entreprise

Guide pratique pour reconnaître les tentatives de vishing et protéger vos employés.

Anticiper l’IA de demain : guide pour les entreprises

Gouvernance et cybersécurité : les clés pour une IA maîtrisée en entreprise.

ANI, AGI, ASI : comprendre les trois niveaux d’intelligence artificielle

Décryptage expert des trois niveaux d’intelligence artificielle et de leurs implications.

Cybersécurité et IA : comprendre les attaques par empoisonnement de données

Découvrez ce qu’est une attaque par empoisonnement de données, ses impacts en cybersécurité et comment…

Transhumanisme et intelligence artificielle : mythe, réalité et enjeux

Démêlez les mythes et réalités du transhumanisme et de l’IA avec une analyse professionnelle et…

Comprendre les réseaux neuronaux : fonctionnement et cas d’usage

Les réseaux neuronaux sont des modèles informatiques inspirés du cerveau humain. Ils permettent à une…

Méthode SMART : Fixer des Objectifs Efficaces

La méthode SMART vous aide à formuler des objectifs clairs, mesurables et atteignables. Un outil…

Comment fonctionne un VPN et pourquoi l’utiliser ?

Un VPN chiffre votre connexion internet et protège vos données. Voici comment il fonctionne et…

Mise en œuvre d’une stratégie de détection d’intrusions : IDS vs. SIEM

La détection d'intrusions est essentielle pour protéger vos données sensibles. Découvrez la différence entre un…

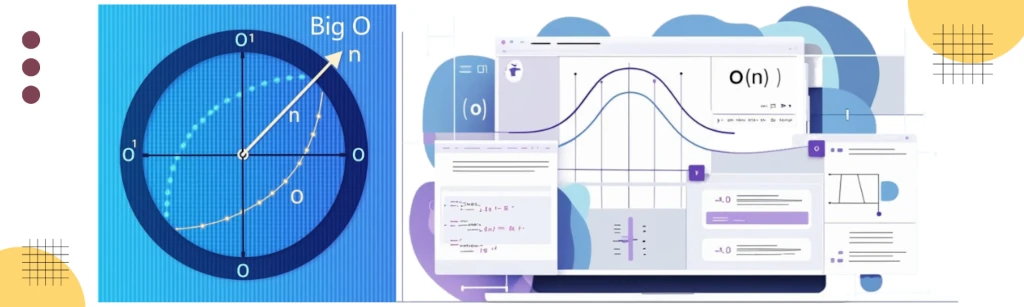

Comprendre la notation Big O : Guide sur la complexité algorithmique

La notation Big O mesure les performances d’un algorithme. Apprenez à l’interpréter et à l’optimiser.

Introduction à l’intelligence artificielle : concepts clés et applications

Comprenez les bases de l'intelligence artificielle, ses concepts fondamentaux et ses principales applications dans divers…

L’intelligence artificielle au service de la cybersécurité : détecter et prévenir les menaces

L'intelligence artificielle peut être un atout majeur pour détecter et prévenir les menaces de cybersécurité.…