Authentification multi-facteur (MFA) : Comment l’implémenter efficacement ?

Le MFA ajoute une couche de sécurité en exigeant plusieurs preuves d’identité. Voici comment l’implémenter…

Créer un Tunnel VPN avec WireGuard : Tutoriel Complet

Apprenez à configurer un tunnel VPN sécurisé avec WireGuard, une solution moderne et performante pour…

Mettre en place un reverse proxy sécurisé avec Nginx

Un reverse proxy avec NGINX permet de sécuriser et centraliser l’accès aux services web. Ce…

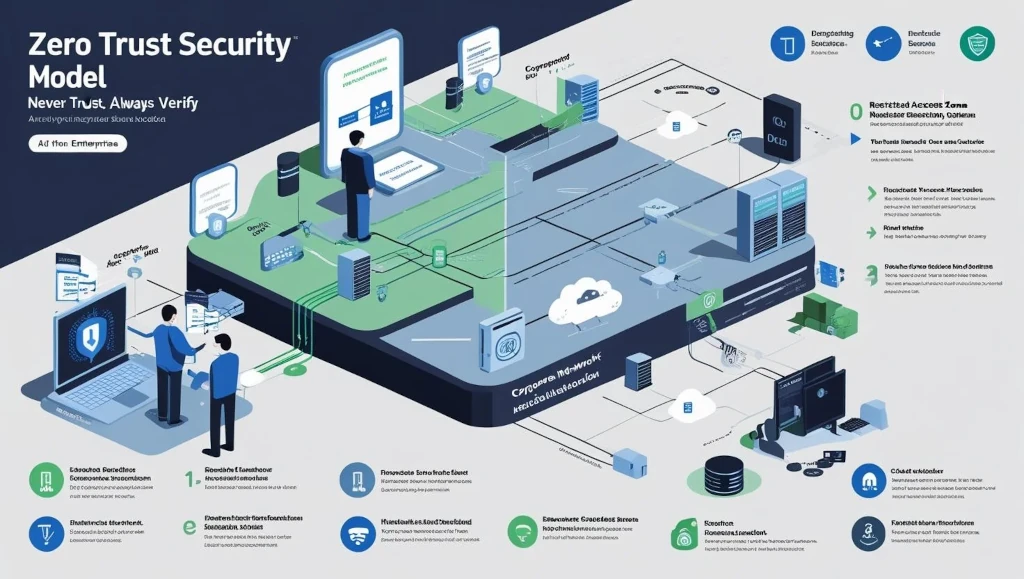

Comprendre le concept de ‘Zero Trust’ et comment l’appliquer à votre entreprise

Le modèle "Zero Trust" est une approche de sécurité qui suppose qu'aucun utilisateur ou appareil…

Comprendre les attaques de type ‘man in the middle’ et comment s’en protéger

Les attaques Man in the Middle permettent à un pirate d’intercepter les communications entre deux…

Comment la gestion de la configuration améliore la cybersécurité des entreprises

Une gestion efficace de la configuration permet de renforcer la cybersécurité des entreprises en assurant…

Intégrer l’IA dans la Détection d’Intrusions Réseau (IDS)

Intégrer l'IA dans la détection d'intrusions réseau (IDS) permet de détecter plus efficacement les menaces.…

La Directive NIS 2 : Ce Que Vous Devez Savoir Pour Votre Entreprise

La directive NIS 2 impose des règles strictes en matière de cybersécurité. Découvrez ce que…