Chiffrement vs Hashing : Comprendre la différence

Le chiffrement et le hashing sont deux techniques fondamentales en cybersécurité. Voici comment les différencier.

Audit de sécurité informatique : étapes clés pour une analyse efficace

Un audit de sécurité est indispensable pour évaluer les vulnérabilités d’un système. Découvrez les étapes…

Protéger votre boîte mail contre le phishing : techniques et outils

Le phishing est la première cause de cyberattaque. Voici comment sécuriser votre messagerie avec des…

Audit de Sécurité Informatique : Étapes et Méthodologie

L’audit de sécurité est un processus systématique d’évaluation des risques informatiques d’une organisation. Il permet…

Pourquoi la sécurité réseau est essentielle pour les entreprises ?

La sécurité réseau protège les données et infrastructures contre les attaques. Elle est cruciale pour…

Créer un plan de reprise d’activité (PRA) efficace pour votre PME

Un PRA protège votre entreprise en cas d’incident majeur. Découvrez comment construire un plan robuste…

Les 9 erreurs courantes en cybersécurité que les entreprises commettent (et comment les éviter)

Découvrez les erreurs de cybersécurité les plus fréquentes commises par les entreprises et apprenez comment…

Sécuriser Active Directory : Meilleures Pratiques pour les Administrateurs

Apprenez les meilleures pratiques pour sécuriser Active Directory et protéger votre infrastructure réseau contre les…

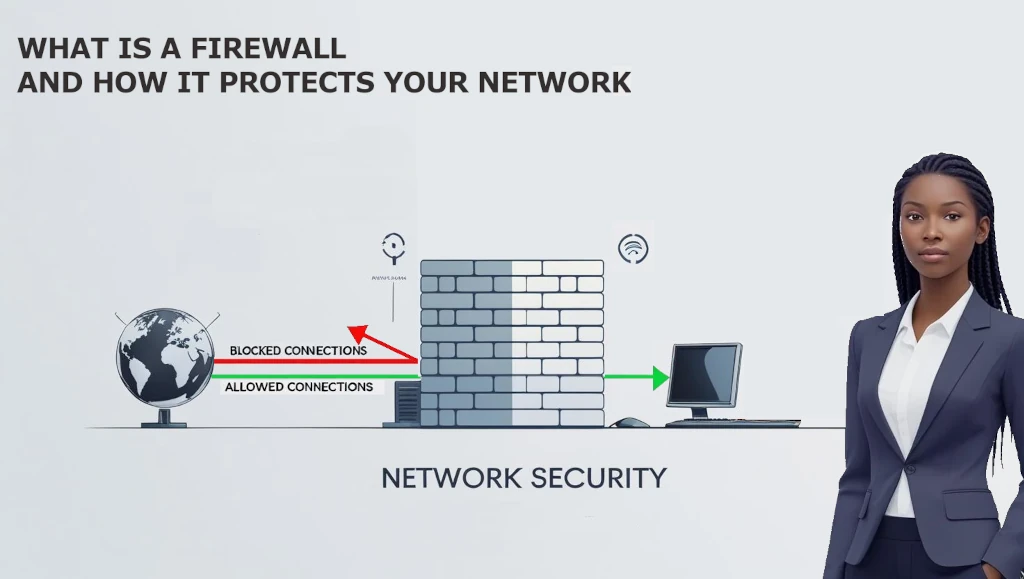

Qu’est-ce qu’un pare-feu et comment il protège votre réseau

Un pare-feu est un dispositif de sécurité réseau qui contrôle le trafic entrant et sortant…

Gestion des mots de passe : comparatif des meilleurs gestionnaires en 2025

Un gestionnaire de mots de passe permet de générer, stocker et sécuriser vos identifiants. Voici…

Sécuriser Active Directory : 10 bonnes pratiques à appliquer immédiatement

Active Directory est une cible critique. Appliquez ces 10 bonnes pratiques pour sécuriser vos comptes,…

Les meilleures pratiques pour sécuriser un serveur Windows

Apprenez à sécuriser efficacement votre serveur Windows en suivant des bonnes pratiques essentielles : configurations…